حملات بروت فورس: وقتی هکر در را میکوبد – راهکار جامع neshane

تصور کنید دزدی با دستهای کلید جلوی در خانه شما ایستاده و یکی یکی آنها را امتحان میکند. بروت فورس دقیقاً همین است، اما در دنیای دیجیتال. هر ثانیه، میلیونها تلاش برای شکستن رمزهای عبور در سراسر جهان انجام میشود. طبق گزارشهای اخیر، حملات بروت فورس در سال 2024 با افزایش 12 درصدی مواجه شدهاند. این آمار نگرانکننده نشان میدهد که تهدیدی که شاید ساده به نظر برسد، همچنان یکی از خطرناکترین روشهای نفوذ به سیستمها محسوب میشود.

حمله بروت فورس به زبان فارسی یعنی “نیروی بیرحم”، و این نام کاملاً با ماهیت آن همخوانی دارد. بین سالهای 2021 و 2022، حملات بروت فورس 74 درصد افزایش یافتند و این روند صعودی همچنان ادامه دارد. مهاجمان با استفاده از قدرت محاسباتی بالا و ابزارهای خودکار، هزاران یا حتی میلیونها ترکیب رمز عبور را در زمانی کوتاه امتحان میکنند. این حملات نه تنها برای افراد بلکه برای سازمانها نیز تهدیدی جدی محسوب میشوند.

در عصری که پیشرفتهای فناوری GPU قدرت محاسباتی را به شدت افزایش داده و امکان شکستن رمزهای عبور را با سرعت بیسابقهای فراهم کرده است، دیگر نمیتوان به روشهای سنتی امنیتی اتکا کرد. راهکار نشانه (neshane.co) با ارائه احراز هویت بدون رمز عبور مبتنی بر استاندارد FIDO، پاسخی نوین به این چالش قدیمی ارائه میدهد.

مکانیزم حملات بروت فورس

درک نحوه عملکرد حملات بروت فورس اولین گام در محافظت موثر است. این حملات بر پایه یک اصل ساده اما قدرتمند استوار هستند: امتحان تمام احتمالات تا رسیدن به پاسخ صحیح. حمله بروت فورس معادل امتحان کردن هر کلید موجود در دسته کلید تا پیدا کردن کلید مناسب است. مهاجمان با صبر و پشتکار، و البته با کمک فناوری، این فرآیند را به صورت خودکار انجام میدهند.

تعریف و نحوه عملکرد

Brute Force Attack روشی است که در آن مهاجم با ارسال تعداد زیادی کلید یا رمز عبور احتمالی، امید دارد که در نهایت حدس صحیحی بزند. این استراتژی از نظر تئوری میتواند هر نوع رمزنگاری را که از نظر اطلاعاتی امن نیست، بشکند. فرآیند این حمله به صورت زیر انجام میشود:

ابتدا مهاجم هدف خود را شناسایی میکند، که میتواند یک حساب کاربری، سیستم یا شبکه باشد. سپس با استفاده از نرمافزارهای تخصصی، فرآیند حدس زدن آغاز میشود. ابزارهای بروت فورس میتوانند به سرعت هزاران یا حتی میلیونها ترکیب رمز عبور را در زمان کوتاهی تولید و آزمایش کنند. این ابزارها معمولاً از الگوریتمهای هوشمند برای بهینهسازی فرآیند استفاده میکنند.

قدرت محاسباتی نقش کلیدی در موفقیت این حملات دارد. در سال 2022، هشت کارت گرافیک Nvidia RTX 4090 که به هم متصل شده بودند، توانستند 200 میلیارد ترکیب رمز عبور NTLM هشت کاراکتری را در عرض 48 دقیقه بررسی کنند. این سرعت خیرهکننده نشان میدهد که رمزهای عبور کوتاه و ساده دیگر هیچ امنیتی ندارند.

انواع و روشها

تنوع در روشهای حمله جستجوی فراگیر به مهاجمان این امکان را میدهد که بسته به شرایط و منابع موجود، مناسبترین تکنیک را انتخاب کنند. هر یک از این روشها مزایا و محدودیتهای خاص خود را دارند و شناخت آنها برای طراحی دفاع موثر ضروری است.

Dictionary Attack

حمله دیکشنری یکی از رایجترین انواع Password Cracking است که از فهرستی از پیش تنظیم شده حاوی کلمات و عبارات رایج برای حدس زدن رمزهای عبور استفاده میکند. این روش بر این فرض استوار است که بسیاری از کاربران از کلمات قابل پیشبینی مانند “password”، “123456” یا “qwerty” استفاده میکنند.

مهاجمان امروزی از فهرستهای بسیار پیشرفتهتری استفاده میکنند. دیکشنریهای مدرن حاوی صدها میلیون رمز عبور بازیابی شده از نقضهای امنیتی گذشته هستند. این فهرستها مرتباً بهروزرسانی میشوند و شامل الگوهای رایج، ترکیبات محبوب و حتی عبارات محلی هستند. برای مثال، در حمله به سازمانهای ایرانی، مهاجمان از کلماتی مانند اسامی شهرها، تیمهای فوتبال محبوب یا عبارات فارسی رایج استفاده میکنند.

کارایی حملات دیکشنری به کیفیت فهرست استفاده شده بستگی دارد. مطالعات نشان میدهند که 65 درصد از افراد رمزهای عبور خود را در چندین حساب کاربری استفاده میکنند و 59 درصد از جزئیات شخصی قابل حدس مانند نام حیوانات خانگی یا تاریخ تولد استفاده میکنند. این آمار نشان میدهد چرا حملات دیکشنری همچنان بسیار موثر هستند.

Hybrid Attack

حملات ترکیبی یا Hybrid نوعی Brute Force Attack پیشرفته هستند که از ترکیب روشهای مختلف برای افزایش احتمال موفقیت استفاده میکنند. این حملات معمولاً با یک کلمه از دیکشنری شروع میشوند و سپس تغییرات مختلفی روی آن اعمال میکنند.

روش کار حملات Hybrid به این صورت است که مهاجم ممکن است رمز عبور به خطر افتاده کاربر را برای یک سایت داشته باشد، اما کاربر آن را تغییر داده است. مهاجم حالا با استفاده از روش بروت فورس، تغییرات مختلف رمز قدیمی را امتحان میکند. برای مثال، اگر رمز قبلی “password123” بوده، مهاجم ترکیباتی مانند “password124”، “Password123!” یا “p@ssword123” را امتحان میکند.

در حقیقت، حمله Hybrid مانند حمله Combinator است که یک طرف آن دیکشنری و طرف دیگر نتیجه حمله بروت فورس است. این ترکیب باعث میشود که حمله هم سریعتر از بروت فورس خالص باشد و هم موثرتر از حمله دیکشنری ساده. مهاجمان میتوانند قوانین پیچیدهای برای تولید تغییرات تعریف کنند، مانند اضافه کردن سال جاری، تبدیل حروف به اعداد مشابه، یا اضافه کردن کاراکترهای خاص در ابتدا یا انتهای کلمه.

ابزارهای حمله

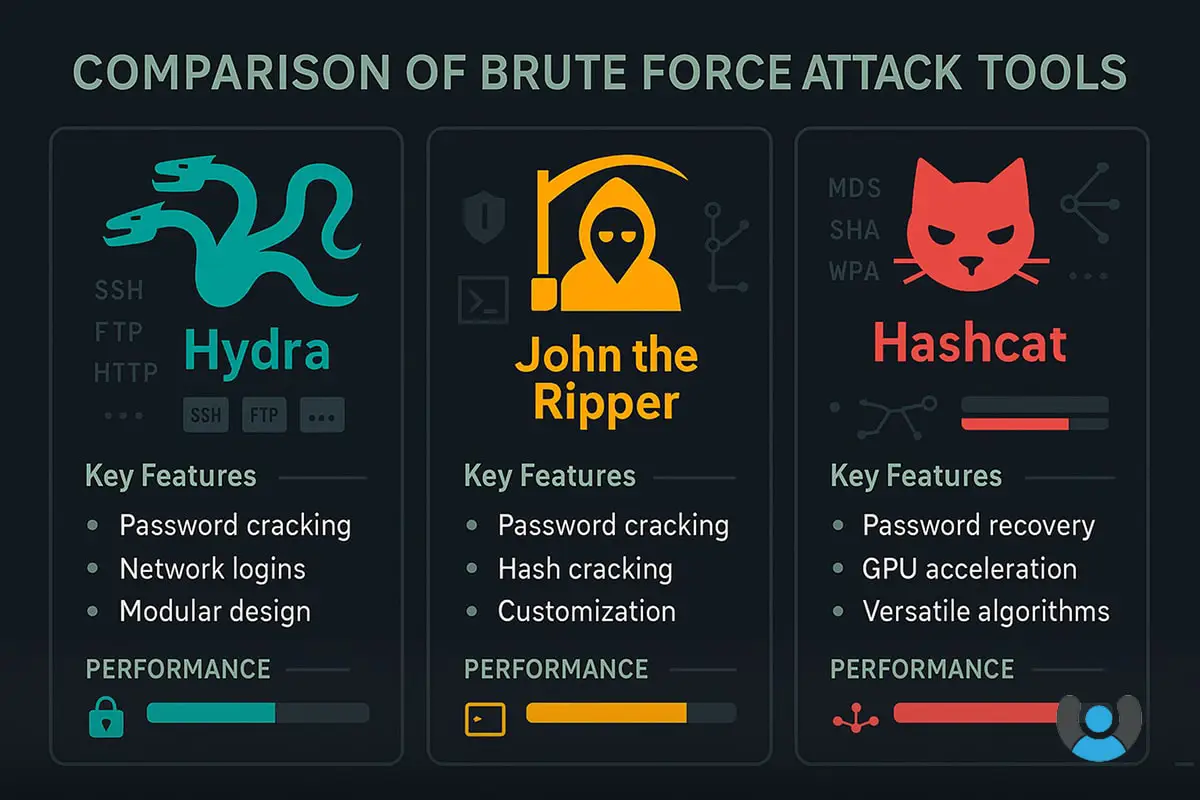

توسعه ابزارهای تخصصی حمله بروت فورس این نوع حملات را از یک فرآیند دستی خستهکننده به عملیاتی خودکار و بسیار کارآمد تبدیل کرده است. این ابزارها که برخی برای اهداف امنیتی مشروع و برخی برای مقاصد مخرب استفاده میشوند، قابلیتهای متنوعی دارند.

معرفی ابزارها

یکی از معروفترین ابزارهای Password Cracking نرمافزار Hydra است. THC-Hydra به هکرها امکان میدهد رمزهای عبور احراز هویت شبکه را بشکنند و میتواند حملات دیکشنری را در برابر بیش از 30 پروتکل مختلف از جمله HTTPS، FTP و Telnet انجام دهد. این ابزار به دلیل سرعت بالا و پشتیبانی از پروتکلهای متعدد، محبوبیت زیادی دارد.

John the Ripper ابزار دیگری است که در ابتدا برای سیستمهای یونیکس توسعه یافت اما اکنون روی 15 پلتفرم مختلف از جمله Unix، Windows و OpenVMS اجرا میشود. این نرمافزار میتواند به طور خودکار نوع هش استفاده شده در رمز عبور را تشخیص دهد و از ترکیبی از حملات دیکشنری و بروت فورس استفاده کند.

Hashcat به عنوان “سریعترین و پیشرفتهترین ابزار بازیابی رمز عبور” شناخته میشود و از چندین الگوریتم پشتیبانی میکند. این ابزار میتواند انواع مختلف حملات شامل بروت فورس، دیکشنری، ترکیبی، ماسک و مبتنی بر قانون را اجرا کند. فناوریهای مدرن GPU و FPGA توانایی خود را در حملات بروت فورس ثابت کردهاند، به طوری که GPUها صدها و FPGAها هزاران واحد پردازشی دارند که آنها را برای شکستن رمزهای عبور بسیار مناسبتر از پردازندههای معمولی میکند.

راههای محافظت

مقابله با حملات بروت فورس نیازمند رویکردی چندلایه است که ترکیبی از راهکارهای فنی و مدیریتی را شامل میشود. هیچ راهحل منفردی نمیتواند امنیت کامل را تضمین کند، اما ترکیب روشهای مختلف میتواند احتمال موفقیت مهاجمان را به شدت کاهش دهد.

Rate Limiting

محدودسازی نرخ یا Rate Limiting یکی از موثرترین روشهای دفاع در برابر Brute Force Attack است. این تکنیک با کنترل تعداد درخواستهایی که یک کاربر میتواند در بازه زمانی مشخص ارسال کند، مانع از مصرف بیش از حد منابع سیستم میشود. اجرای صحیح Rate Limiting میتواند حملات خودکار را عملاً غیرممکن کند.

روشهای مختلفی برای پیادهسازی Rate Limiting وجود دارد. الگوریتم Fixed Window Counting تعداد درخواستهای کاربر را در یک پنجره زمانی ثابت مانند یک دقیقه یا یک ساعت ردیابی میکند و پس از رسیدن به حد مجاز، درخواستهای بیشتر را مسدود میکند. روش پیشرفتهتر، الگوریتم Sliding Log است که دقت بیشتری در محاسبه تعداد درخواستها دارد.

یکی از چالشهای Rate Limiting، تعیین حد مناسب است. اگر محدودیت خیلی سختگیرانه باشد، ممکن است کاربران مشروع نیز دچار مشکل شوند، اما اگر خیلی سهلگیرانه باشد، در برابر حملات موثر نخواهد بود. برای مثال، محدود کردن تلاشهای ورود به 3 بار در دقیقه میتواند برای اکثر کاربران عادی کافی باشد، در حالی که مهاجمان را به شدت کند میکند.

CAPTCHA

استفاده از CAPTCHA راهحل دیگری برای مقابله با حمله جستجوی فراگیر است. CAPTCHA یک آزمون کاملاً خودکار تورینگ عمومی برای تمایز انسانها از کامپیوترها است که به ویژه در متوقف کردن هرگونه سوءاستفاده خودکار، از جمله حملات بروت فورس، موثر است. این سیستم با ارائه چالشهایی که برای انسانها آسان اما برای کامپیوترها دشوار است، مانع از اجرای حملات خودکار میشود.

پیادهسازی CAPTCHA باید هوشمندانه انجام شود. بسیاری از سایتها از CAPTCHA پس از تعداد کم تلاشهای ناموفق (مانند 3 بار) استفاده میکنند و سپس حساب را برای مدت زمانی (مانند یک ساعت) پس از تعداد زیاد تلاشهای ناموفق (مانند 10 بار) قفل میکنند. این روش ترکیبی، تعادل خوبی بین امنیت و تجربه کاربری ایجاد میکند.

با این حال، CAPTCHAها نیز محدودیتهایی دارند. ابزارهای OCR متنباز میتوانند به اسکریپتهای خودکار اجازه دهند متن را از تصاویر تجزیه کنند، که زمان زیادی برای هر حدس اضافه میکند اما در نهایت فقط مهاجم را به تاخیر میاندازد. به همین دلیل، CAPTCHA نباید تنها خط دفاعی باشد.

نشانه: پایان عصر رمزهای عبور

در میان تمام راهحلهای موجود برای مقابله با حملات بروت فورس، احراز هویت بدون رمز عبور مبتنی بر استاندارد FIDO که توسط نشانه (neshane.co) ارائه میشود، انقلابی در امنیت دیجیتال محسوب میشود. این راهکار با حذف کامل رمزهای عبور، اساساً امکان حملات بروت فورس را از بین میبرد.

نشانه، یک راهکار مدیریت احراز هویت بدون رمز عبور، مبتنی بر استاندارد FIDO است. این سیستم از رمزنگاری نامتقارن استفاده میکند که در آن کلید خصوصی همیشه در دستگاه کاربر باقی میماند و هرگز به سرور ارسال نمیشود. این معماری اساساً حملات بروت فورس را غیرممکن میکند، زیرا هیچ رمز عبوری برای حدس زدن وجود ندارد.

یکی از مزایای کلیدی نشانه، تنوع در دستگاههای قابل استفاده است. با استفاده از نشانه میتوانید دستگاههای مختلفی را تبدیل به کلید عبور نموده و از احراز هویت بدون رمز عبور لذت ببرید. از این جمله میتوان به کلیدهای امنیتی، گوشی تلفن همراه و کارتهای شناسایی RFID/NFC اشاره نمود. این انعطافپذیری به سازمانها امکان میدهد بدون نیاز به تغییرات اساسی در زیرساخت، امنیت خود را به طور چشمگیری ارتقا دهند.

مقاومت در برابر فیشینگ یکی دیگر از مزایای برجسته نشانه است. کلیدهای عبور فقط با سامانهها و برنامههای کاربردی قابل اعتماد که پیش از این با آنها کلید رمزنگاری تبادل کردهاند کار میکنند. بنابراین شما نمیتوانید حتی به طور تصادفی کلید عبور خود را در یک سامانه جعلی استفاده نمایید. این ویژگی نه تنها در برابر حملات بروت فورس، بلکه در برابر طیف وسیعی از تهدیدات سایبری محافظت ایجاد میکند.

برای سازمانها، نشانه مزایای عملیاتی قابل توجهی دارد. احراز هویت سیستم عامل (ویندوز و لینوکس)، مدیریت رمز عبور برای سیستمهای قدیمی، و دسترسی امن از راه دور (RDP، SSH، VNC) از جمله قابلیتهای این سامانه هستند. این یکپارچگی به معنای آن است که سازمانها میتوانند تمام نیازهای احراز هویت خود را با یک راهکار واحد پوشش دهند.

آمار و واقعیتهای تکاندهنده

آمارهای مربوط به Password Cracking و حملات بروت فورس واقعیتهای نگرانکنندهای را نشان میدهند. 51 درصد از هکرها روش بروت فورس را به دلیل آسیبپذیریهای معماری ابری مانند نرمافزارهای پیکربندی نشده یا نامهای کاربری مدیر که به راحتی قابل دستیابی هستند، ترجیح میدهند. این آمار نشان میدهد که حتی با وجود پیشرفتهای فناوری، بسیاری از سازمانها همچنان در برابر حملات ساده آسیبپذیر هستند.

سرعت شکستن رمزهای عبور به طور نگرانکنندهای افزایش یافته است. افزایش قدرت GPU به طور قابل توجهی امکانپذیری چنین حملاتی را تقویت کرده و به مجرمان سایبری قدرت میدهد تا رمزهای عبور را با سرعتهای بیسابقهای بشکنند. در حالی که یک رمز عبور 8 کاراکتری ساده ممکن است در عرض چند دقیقه شکسته شود، رمزهای پیچیدهتر نیز دیگر امن نیستند.

هزینههای ناشی از این حملات نیز قابل توجه است. 81 درصد از نقضهای داده ناشی از بهداشت ضعیف رمز عبور هستند. این آمار به وضوح نشان میدهد که رمزهای عبور ضعیف همچنان حلقه ضعیف امنیت سایبری هستند و نیاز به راهحلهای جایگزین مانند احراز هویت بدون رمز عبور نشانه بیش از پیش احساس میشود.

پیادهسازی عملی دفاع چندلایه

ایجاد یک استراتژی دفاعی موثر در برابر Brute Force Attack نیازمند ترکیب هوشمندانه چندین لایه امنیتی است. اولین قدم، اجرای سیاستهای قوی رمز عبور است. تشویق به استفاده از رمزهای عبور طولانیتر حتی در قالب عبارات عبور، رمزهای عبور را بسیار سختتر برای شکستن میکند. اما این تنها شروع کار است.

ترکیب Rate Limiting با CAPTCHA میتواند بسیار موثر باشد. ابتدا اجازه دهید کاربران 3 تلاش ناموفق داشته باشند، سپس CAPTCHA را فعال کنید، و در نهایت پس از 10 تلاش ناموفق، حساب را موقتاً مسدود کنید. این روش لایهای تعادل خوبی بین امنیت و تجربه کاربری ایجاد میکند.

احراز هویت چندعاملی (MFA) لایه دیگری از محافظت اضافه میکند. 2FA یک دفاع قوی در برابر حملات بروت فورس است زیرا علاوه بر حدس زدن اعتبارنامههای کاربر، مهاجم نیاز به دسترسی به عامل دوم مانند گوشی هوشمند یا ایمیل دارد. اما بهترین راهحل، حرکت به سمت احراز هویت بدون رمز عبور است که نشانه آن را ارائه میدهد.

نظارت مستمر نیز حیاتی است. سازمانها باید حسابهای کاربری را برای ناهنجاریها مانند ورود از مکانها یا دستگاههای ناشناخته، یا شکستهای مکرر ورود نظارت کنند. یک مرکز عملیات امنیت (SOC) میتواند این رویدادها را در زمان واقعی تشخیص دهد و با قفل کردن حساب، مسدود کردن آدرس IP، یا تماس با کاربر، به سرعت پاسخ دهد.

نتیجهگیری

حملات بروت فورس علیرغم سادگی ظاهری، همچنان یکی از تهدیدات جدی امنیت سایبری محسوب میشوند. با افزایش قدرت محاسباتی و توسعه ابزارهای پیشرفته، این حملات روز به روز خطرناکتر میشوند. اما خبر خوب این است که راهحلهای موثری برای مقابله با آنها وجود دارد.

نشانه (neshane.co) با ارائه احراز هویت بدون رمز عبور مبتنی بر استاندارد FIDO، نه تنها مشکل حملات بروت فورس را حل میکند، بلکه تجربه کاربری را نیز بهبود میبخشد. در دنیایی که هر ثانیه هزاران حمله سایبری رخ میدهد، استفاده از فناوریهای نوین احراز هویت دیگر یک انتخاب نیست، بلکه یک ضرورت است.

محصولات نشانه موبایل و نشانه توکن راهکارهای احراز هویت بدون گذرواژه منطبق بر FIDO هستند که میتوانند امنیت دیجیتال سازمانها را ارتقا داده و تجربهای مناسبتر برای کاربران فراهم آورند.

اقدام فوری: امنیت دیجیتال خود را امروز تقویت کنید

آیا آمادهاید تا سطح امنیت سایبری خود را ارتقا دهید؟

- 📞 دریافت مشاوره امنیتی رایگان از متخصصان 91096551-021

- 🛒 خرید راهکارهای امنیتی پیشرفته نشانه

سرقت اطلاعات (Infostealer) در صرافیهای رمز ارز: راهکارهای مقابله با تهدیدات

سرقت اطلاعات (Infostealer) دیگر یک تهدید فانتزی نیست؛ این حملات عملاً زیرساخت فناوری اطلاعات شرکتهای ایرانی را نشانه رفتهاند. طبق گزارش جدید، تنها کافی است دو کارمند با سطح دسترسی بالا قربانی بدافزار Infostealer شوند تا جرقه یک فاجعه چند ده میلیون دلاری در صرافی رمزارز زده شود. نمونه اخیر هک Nobitex بار دیگر نشان داد که سوءاستفاده از اطلاعات دزدیده شده به وسیله این بدافزارها تا چه میزان مخرب است، و رمز عبور همچنان پاشنه آشیل بزرگ امنیت سایبری باقی مانده. اما راهکار خروج از این بحران چیست؟

تهدید روزافزون سرقت اطلاعات برای کسبوکارهای رمزارز

در چند سال گذشته Infostealerها از ابزارهای فرعی به سلاح اصلی هکرها بدل شدهاند. این بدافزارها دادههایی چون نام کاربری، رمز عبور، کوکیها و اطلاعات سازمانی را هدف میگیرند. موج عظیمی از رایانههای آلوده در سراسر جهان، برابر با بیش از 30 میلیون سیستم، لاگهایی پر از اطلاعات حیاتی را برای مجرمان سایبری فراهم میکنند.

چگونه Infostealerها عمل میکنند؟

بخش زیادی از حملات با یک کلیک ساده کارمند آغاز میشود. نصب ناآگاهانه افزونه یا فایل آلوده میتواند پل ورود Infostealer به شبکه داخلی باشد. این بدافزارها با بهرهبرداری از آسیبپذیری مرورگرها و سیستمها، به سرعت اطلاعات وارد شده در فرمها و Sessionهای کاربران را جمعآوری و به سرور هکر منتقل میکنند.

نمونه واقعی: حمله به Nobitex و پیامدهای آن

وقتی صحبت از امنیت صرافیهای رمز ارز به میان میآید، هر نوع سهلانگاری میتواند فجایع سطح ملی خلق کند. در حمله اخیر به صرافی Nobitex (خرداد 1404)، گروه هکری «گنجشک درنده» موفق به نفوذ و سرقت اطلاعات حساس کارمندان کلیدی شد. این گروه با بهرهگیری از بدافزارهای StealC و Redline Infostealer، اطلاعات لاگین، کوکیها و دسترسی به سامانههای ادمین را ربودند. فاجعه وقتی شکل گرفت که کوکیها و لاگینها عملاً به رمز بدل شده و مهاجمان توانستند سشن کاربران را هجک کنند و راه را برای دسترسی به کیفپولهای گرم و تضعیف زیرساخت داخلی شرکت هموار سازند.

نقش اعتبارسنجی و کوکیهای آلوده در نفوذ

حمله به Nobitex اثبات کرد که حتی قویترین رمز عبورها نیز در مقابل دزدیده شدن کوکیها و اطلاعات سشن، مصون نیستند. اغلب مهاجمان با ربودن کوکیها میتوانند بدون دانستن رمز عبور و حتی با فعال بودن MFA، به سیستمهای داخلی نفوذ کنند. دلایل اصلی موفقیت چنین حملاتی، نبود احراز هویت بینیاز از رمز عبور و تکیه بیش از حد به پسوردهای سنتی بود.

چرا احراز هویت بدون رمزعبور کلیدی است؟

حفاظت کل سیستم در گرو چیزی فراتر از رمزعبور است. فناوریهای جدید مانند FIDO و احراز هویت بینیاز از پسورد (Passwordless Authentication) میتوانند جلوی بخش عمدهای از حملات مبتنی بر سرقت داده را بگیرند. در این روش، رمز عبور حذف شده و احراز هویت بر پایه کلیدهای سختافزاری، موبایل و اطلاعات زیستی انجام میشود.

جایگاه FIDO و احراز هویت چندعاملی (MFA)

FIDO استانداردی جهشیافته برای ایمنسازی هویت دیجیتال است. رویکرد چندعاملی بدون رمز عبور (Passwordless MFA) یعنی حتی اگر بخشی از دادهها لو بروند، هیچ مهاجمی نمیتواند بدون دستگاه واقعی یا تایید دومی، به حساب کاربری وارد شود. ترکیب توکن امنیتی و موبایل در کنار کارتهای NFC/RFID سبب میشود سرقت اطلاعات و حمله Infostealerها بیاثر شود.

نشانه؛ راهکار مدیریت هویت امن و بینیاز از پسورد

در نشانه (محصول شرکت رهسا)، سیستم احراز هویت بدون رمز عبور مبتنی بر استاندارد FIDO2 ارائه شده که به سازمانها اجازه میدهد تمامی دستگاهها را به کلید عبور تبدیل کنند: اعم از کلید USB، کارت NFC، یا حتی گوشیهای موبایل هوشمند. سامانه نشانه علاوه بر FIDO، امکان احراز هویت دو عاملی با توکن فیزیکی و توکن امضای دیجیتال را نیز فراهم کرده تا بالاترین سطح امنیت برای بانکها، صرافیها و سازمانهای مالی مهیا شود. محصول نشانه موبایل و نشانه توکن، قابلیت MFA امن بدون رمز عبور را در بستری کاملاً بومی و امن عرضه میکند.

راهکارهای عملی برای صرافیها و سازمانها

تجربه Nobitex بار دیگر اهمیت پیادهسازی راهکارهای مدرن احراز هویت را نمایان کرد. جایگزینی پسورد با FIDO و راهاندازی MFA واقعی، یعنی امنسازی تمام ارکان هویت دیجیتال و مسدود کردن راه نفوذ برای بدافزارهای سرقت اطلاعات.

اگر علاقهمندید بیشتر درباره نحوه پیادهسازی کارآمد MFA و مقابله با تهدید Infostealerها بدانید، حتماً مقاله احراز هویت چندعاملی: مزایا، معایب و آینده امنیت دیجیتال را مطالعه کنید — برای مدیران فناوری اطلاعات این مقاله منبعی بروز و راهبردی خواهد بود.

نتیجهگیری

کسبوکارها برای حفاظت از داراییهای دیجیتال و اطلاعات کاربران، باید رویکردی فعال و چندلایه اتخاذ کنند. احراز هویت بدون گذرواژه و استفاده از نشانه (محصول رهسا) با پشتیبانی کامل از استاندارد FIDO و احراز هویت چندعاملی، پیشرفتهترین سپر دفاعی مقابل Infostealerها و حملات مشابه را فراهم میکند. جهت دریافت مشاوره تخصصی رایگان و آغاز مسیر مهاجرت به امنیت بدون رمز عبور، با بخش کارشناسی نشانه تماس بگیرید.

راهکارهای نشانه موبایل و نشانه توکن با استاندارد FIDO هماهنگ هستند و امنیت دیجیتال را همراه با تجربه کاربری بهینه برای سازمانها به ارمغان میآورند. اگر تمایل به ورود سریع به دنیای بدون رمز عبور و دریافت مشاوره تخصصی دارید، با تیم نشانه به شماره 021-91096551 در تماس باشید.

🟦 مشاوره امنیتی رایگان

هزینه مشاوره امنیت دیجیتال توسط تیم نشانه رایگان است. برای دریافت راهکار مناسب سازمان خود همین الان اقدام کنید.

آیا آمادهاید تا سطح امنیت دیجیتال خود را ارتقا دهید؟

- 📞 دریافت مشاوره امنیتی رایگان از متخصصان 91096551-021

- 🛒 مشاوره رایگان و خرید راهکارهای امنیتی پیشرفته نشانه

WebAuthn: انقلاب احراز هویت وب بدون پسورد با راهکار نشانه

امروزه امنیت دیجیتال سازمانها نیازمند راهکارهایی فراتر از رمز عبورهای سنتی شده. احراز هویت وب یا همان Web Authentication گامی نوین برای رهایی کاربران و مدیران فناوری اطلاعات از مشکلات گذرواژه است. برند نشانه، محصول شرکت رهسا، مجموعهای از راهحلهای نوآورانه مدیریت هویت بدون رمز عبور ارائه میدهد. نشانه با تکیه بر استاندارد FIDO2 و استفاده از تکنولوژیهایی چون WebAuthn به سازمانها کمک میکند تا دستگاههایی مانند کلید امنیتی USB، تلفن همراه یا کارت شناسایی هوشمند را به کلید عبور (Passkey) قدرتمند و امن تبدیل کنند.

معرفی WebAuthn

در سالهای اخیر حملات پیچیدهای مانند فیشینگ و سرقت اطلاعات کاربری رشد چشمگیری داشته است. در پاسخ به این تهدیدات، استاندارد WebAuthn توسط کنسرسیوم W3C معرفی شد تا امکان احراز هویت وب مطمئن و بدون نیاز به رمز عبور را به تمامی وبسایتها و سامانهها بیاورد.

WebAuthn بخشی کلیدی از اکوسیستم مدرن FIDO2 است که توسط شرکتهای بزرگی همچون گوگل، اپل و مایکروسافت پشتیبانی میشود و به عنوان جایگزین مطمئن گذرواژهها شناخته میشود.

1.1 استاندارد W3C

استاندارد WebAuthn توسط سازمان W3C و با همکاری FIDO Alliance توسعه یافته است. این استاندارد زمینهای را فراهم میکند تا هر کاربر بتواند با استفاده از دستگاههای شخصی خود، از قبیل تلفن همراه، کارت هوشمند، یا کلید امنیتی، هویت خود را به روشی امن و مبتنی بر رمزنگاری به وبسایت اثبات کند.

1.2 رابطه با FIDO2

WebAuthn یکی از دو عنصر اصلی استاندارد FIDO2 محسوب میشود که با CTAP (پروتکل ارتباطی با کلید) ترکیب شده و مبنای احراز هویت قوی، بدون رمز عبور و مقاوم در برابر فیشینگ را میسازد.

نحوه عملکرد Web Authentication

پیادهسازی احراز هویت وب بر پایه WebAuthn ساده و سریع است؛ با این حال، دقت بالای مراحل آن سبب ایجاد امنیت بسیار بالاتر نسبت به رمزهای عبور سنتی میشود. سامانه در دو مرحله اصلی، ثبت نام (Registration) و ورود (Authentication)، با سختافزارهای امن تعامل میکند.

در مرحله ثبتنام، کلید عمومی اختصاصی برای هر وبسایت یا سرویس تولید میشود و هر دستگاه کاربر به نوعی یک گذرواژهی منحصربهفرد برای هر سرویس ذخیره میکند. این کار، حملات تکراری و گسترده با دادههای لو رفته را تا حد زیادی غیرممکن میکند.

2.1 فرآیند ثبتنام (Registration)

کاربر با اتصال یک کلید امنیتی، گوشی موبایل یا کارت RFID/NFC، کلید منحصربهفردی برای ورود به حساب خود ثبت میکند.

در این مرحله اطلاعات انگشتنگاری یا توکن رمزنگاری صرفاً در دستگاه باقی میماند و هیچگاه به سرور منتقل نمیشود.

2.2 فرآیند ورود (Authentication)

برای ورود مجدد، کاربر تنها باید دستگاه احراز هویت را متصل و تایید کند (مثلاً لمس اسکنر اثرانگشت یا وارد کردن پین روی گوشی). سامانه با بررسی صحت پاسخ رمزنگاری، دسترسی را صادر میکند. به دلیل ارتباط یکطرفه کلید عمومی-خصوصی، امکان سرقت یا فیشینگ دادهها از بین میرود.

پشتیبانی مرورگرها از WebAuthn

تقریباً میتوان گفت تمام مرورگرهای اصلی جهان امروز از WebAuthn به طور پیشفرض پشتیبانی میکنند. پیشرفتهایی که غولهای تکنولوژی طی سالهای اخیر ارائه کردهاند، پیادهسازی احراز هویت وب را برای سازمانها و توسعهدهندگان بسیار ساده نموده است.

جالب است بدانید شرکتهایی همچون اپل، گوگل و مایکروسافت در محصولات خود (MacOS، Windows، Android, iOS) فرایند ثبت Passkey را به تجربهای روان و سریع تبدیل کردهاند.

3.1 مرورگرهای پشتیبانیکننده

مرورگرهایی مانند Chrome، Firefox و Safari هر یک از سال ۲۰۱۹ به این سو، به صورت کامل از WebAuthn API در سیستمعاملهای مختلف پشتیبانی میکنند. این روند به توسعهدهندگان کمک میکند تا بدون نگرانی از ناسازگاری، حداکثر مخاطب را هدف قرار دهند.

پیادهسازی عملی Web Authentication با neshane.co

نشانه (neshane.co) با محوریت خدمات Web Authentication و استفاده از FIDO2، راهکارهای رمزنگاری پیشرفته بدون رمز عبور ارائه میدهد. با نشانه، هر سازمان میتواند یکپارچه کلیدهای امنیتی USB، گوشی موبایل با قابلیت NFC و کارتهای RFID را به پاسخی عملی و کارآمد برای نیازهای امنیتی خود بدل کند.

برای توسعهدهندگان، پیادهسازی WebAuthn اغلب تنها چند خط کد جاوااسکریپت و تعامل با یک API ساده است.

نمونههایی از کسبوکارها در کشور با پیروی از این الگو توانستهاند زمان ورود کاربران را تا ۸۰٪ کاهش و نرخ حملات فیشینگ را تقریباً به صفر برسانند.

4.1 نمونه کد WebAuthn

برای نمونه، یک کد ساده ثبتنام کاربر در WebAuthn با جاوااسکریپت:

const publicKey = {/* … پارامترهای موردنیاز WebAuthn … */};

navigator.credentials.create({ publicKey });

این کد مبنای شروع هر پروژه امن با نشانه محسوب میشود و توسعهدهندگان میتوانند بسته فنی جامع این برند را از طریق پنل یا تماس با کارشناسان دریافت کنند.

نقش Passkey در کاهش حملات فیشینگ

یکی از قویترین ویژگیهای WebAuthn و کلیدهای عبور (Passkey)، مقاومت ذاتی در برابر حملات فیشینگ است. وقتی کاربر فقط میتواند کلید را روی دامنه معتبر فعال کند، حتی اگر اطلاعات لاگین لو برود، مهاجم نمیتواند به حسابها نفوذ کند.

برای اطلاعات کاملتر درباره کلیدهای عبور و نقش آنها در مقابله با تهدیدات فیشینگ، پیشنهاد میکنیم این راهنمای کاربردی را بخوانید.

جمعبندی و مشاوره رایگان امنیتی

استفاده از WebAuthn و سایر فناوریهای FIDO2 با ابزارهایی مانند نشانه، تجربه احراز هویت بدون رمز عبور را به سازمان شما هدیه میدهد و راه را برای شکلگیری نسل جدید سرویسها هموار میکند. متخصصان تیم neshane.co آماده ارائه مشاوره رایگان برای پیادهسازی، آموزش و تحلیل امنیتی هستند.

در مسیر مهاجرت به وب بدون پسورد، میتوانید از نشانه موبایل (لینک) یا نشانه توکن (لینک) استفاده کنید. این راهکارها مطابق با اخرین استانداردهای بینالمللی FIDO توسعه یافتهاند و نه تنها امنیت دیجیتال سازمان را تقویت میکنند، بلکه تجربه کاربری مناسبی برای کاربران نهایی به ارمغان میآورند.

برای مشاوره تخصصی و دریافت راهنمایی بیشتر با کارشناسان نشانه (۹۱۰۹۶۵۵۱-۰۲۱) تماس بگیرید.

اقدام فوری: امنیت دیجیتال خود را امروز تقویت کنید

آیا آمادهاید تا سطح امنیت دیجیتال خود را ارتقا دهید؟

- 📞 دریافت مشاوره امنیتی رایگان از متخصصان 91096551-021

- 🛒 مشاوره رایگان و خرید راهکارهای امنیتی پیشرفته نشانه

احراز هویت قوی با لایههای امنیتی برای حفاظت هویت دیجیتال با neshane.co

بسیاری از حملات سایبری به دلیل نقاط ضعف احراز هویت رخ میدهد. راهکارهای «احراز هویت قوی» با ترکیب چند لایه امنیتی، مانعی جدی در برابر سرقت هویت و نفوذ به دادهها ایجاد میکند.

در این میان، راهکار نشانه (محصول شرکت رهسا) با neshane.co رویکردی بینظیر در پیادهسازی احراز هویت بدون رمز عبور ارائه میدهد. راهکارهای نشانه با استاندارد FIDO، نه تنها امکان استفاده از «کلیدهای امنیتی»، گوشی موبایل یا کارتهای NFC/RFID را به عنوان کلید عبور فراهم میکند، بلکه تجربه کاربری یکپارچهای برای MFA (Multi-Factor Authentication) میسازد.

اصول MFA و ضرورت احراز هویت قوی

امنیت دادهها زمانی به اوج خود میرسد که وابستگی صرف به رمز عبور سنتی حذف شود. «احراز هویت قوی» با ایجاد چندین لایه اعتبارسنجی، ریسک نفوذ را حتی با افشای یکی از عوامل، به شدت کاهش میدهد. استانداردهای جهانی همچون FIDO2 و رویکرد WebAuthn بنیاد این امنیت را محکمتر میسازند.

رشد بیوقفه تهدیدات، قانونیسازی حفاظت دادهها و نیاز به تجربه کاربری ساده، همگی سازمانها را به سمت استفاده از MFA سوق دادهاند.

فاکتورهای Something You Know/Have/Are

MFA بر سه مفهوم اصلی استوار است:

چیزی که میدانید (مثل رمز عبور)،

چیزی که دارید (مانند توکن امنیتی یا موبایل)،

چیزی که هستید (ویژگی بیومتریک مانند اثر انگشت یا تشخیص چهره).

این تفکیک، مسیر دستیابی هکر به حساب کاربران را به شکل چشمگیری دشوار و تقریباً غیرممکن میکند.

فاکتورهای احراز هویت قوی و ترکیب راهکارها

شرکتها امروزه دیگر به رمز و پسورد اکتفا نمیکنند. «احراز هویت قوی» با استفاده از نشانه و رهیافت MFA، امکان ترکیب چند عامل را فراهم میکند تا در برابر حملات روزافزون فیشینگ یا سرقت هویت، مقاومت چشمگیری ایجاد شود.

راهکار نشانه با امنیت سختافزاری و رمزنگاری مدرن، علاوه بر سادهسازی ورود کاربران، بار بخش پشتیبانی سازمان را نیز کاهش میدهد.

رمز عبور همراه با توکن سختافزاری

استفاده همزمان رمز و توکن، نقطه شروع امنیت چند عاملی محسوب میشود. بهترین تجربه امنیتی زمانی رخ میدهد که توکن به شکل فیزیکی به کاربر تعلق داشته باشد؛ مانند کلیدهای امنیتی U2F نشانه.

بیومتریک و رمز یکبار مصرف (OTP)

افزودن لایه بیومتریک (اثر انگشت یا تشخیص چهره) و رمزهای یکبار مصرف (OTP) سطح احراز هویت را ارتقا میدهد. با راهکار نشانه میتوانید موبایل یا کارت هوشمند را به سادهترین شکل به یکی از این عوامل تبدیل کنید.

پیادهسازی احراز هویت قوی در سازمانها

غلبه بر ریسکهای امنیتی، نیازمند اجرای هوشمندانه MFA و احراز هویت قوی است. تصمیمگیری درباره زیرساخت نرمافزاری و سختافزاری، به راهبری قابل اتکا نیاز دارد. neshane.co فرآیند مهاجرت از رمز عبور به دنیای بدون پسورد را برای سازمانها ساده میکند و به کاهش ریسک و افزایش رضایت کاربران کمک میکند.

پیادهسازی موفق، نیازمند آموزش، فرهنگسازی و طراحی درست چرخه کاربری است تا تجربهای روان و موثر حاصل شود.

طرحریزی و نقشه راه استقرار MFA

برای مهار تهدیدات، باید از تعریف سیاستهای کلی شروع کرد و با انتخاب راهکاری مانند نشانه، مسیر استقرار را گام به گام پیش برد. آموزش، پشتیبانی و قابلیت مدیریت مرکزی، روند موفقیت را تضمین میکند.

چالشهای رایج و راهحلهای MFA با نشانه

ممکن است سازمانها با مقاومت کاربران نسبت به عوامل اضافی و نگرانی در مورد تجربه کاربری مواجه شوند. مهم است که پیادهسازی MFA ضمن حفظ امنیت، سهولت و سرعت را نیز تضمین نماید. انتخاب ابزاری مانند نشانه که تجربه ورود ساده و بدون رمز را رقم میزند، نگرانیهای UX را به حداقل میرساند و احتمال پذیرش را در کسبوکارهای ایرانی بالا میبرد.

تأثیر MFA بر تجربه کاربر (User Experience)

یک راهکار احراز هویت قوی باید ورود کاربران را از نظر زمانی کوتاه کرده و از نظر فرایندی ساده نماید. نشانه با پشتیبانی از بیومتریک، موبایل و کارت، امکان انتخاب آزادانه فاکتور امنیتی را میدهد و مدیریت کاربران را تسهیل میکند.

در مسیر آشنایی بیشتر با مفهوم و مزایای احراز هویت چندعاملی، توصیه میکنیم راهنمای تخصصی MFA و آینده آن را در این صفحه مطالعه کنید.

جمعبندی و مشاوره امنیتی رایگان

احراز هویت قوی با بهرهگیری از MFA و راهکارهای نشانه (neshane.co) تضمینکننده امنیت بالاتر و تحویل تجربه کاربری مدرن است. با اجرای این رویهها، ریسک تهدیدات سایبری را به حداقل رسانده و حفاظت کامل هویت دیجیتال را به سازمان خود هدیه کنید.

برای راهنمایی، انتخاب راهکار مناسب، یا دریافت مشاوره امنیتی رایگان، کارشناسان نشانه تا رسیدن به موفقیت در کنار شما هستند.

در گام بعد، اگر به دنبال ارتقاء امنیت با راهکارهای واقعاً بدون رمز عبور هستید، نشانه موبایل و نشانه توکن گزینههایی پیشرفته و سازگار با استاندارد FIDO را ارائه میکنند که نه تنها امنیت دیجیتال سازمان شما را افزایش میدهد بلکه تجربه کاربری روانتری هم فراهم میکند. برای دریافت اطلاعات بیشتر میتوانید با تیم نشانه از طریق شماره ۰۲۱-۹۱۰۹۶۵۵۱ تماس بگیرید و به دنیای بدون گذرواژه ملحق شوید.

اقدام فوری: امنیت دیجیتال خود را امروز تقویت کنید

آیا آمادهاید تا سطح امنیت دیجیتال خود را ارتقا دهید؟

- 📞 دریافت مشاوره امنیتی رایگان از متخصصان 91096551-021

- 🛒 مشاوره رایگان و خرید راهکارهای امنیتی پیشرفته نشانه