امنیت دیجیتال در عصر حاضر نیازمند رویکردهای نوین و مبتنی بر سختافزار است. محیط اجرای امن (TEE یا Trusted Execution Environment) به عنوان یک فناوری حیاتی، پایه و اساس احراز هویت مدرن و حفاظت از دادههای حساس را تشکیل میدهد. این فناوری با ایجاد یک منطقه ایزوله در پردازنده اصلی دستگاه، امکان اجرای برنامههای امنیتی حیاتی را بدون ترس از نفوذ فراهم میآورد. محیط اجرای امن با محافظت از محرمانگی و یکپارچگی کد و دادههای بارگذاری شده، امنیت لازم را تضمین میکند. استانداردهای FIDO برای احراز هویت بدون رمز عبور، به شدت به این فناوری متکی هستند و محصولات نشانه نیز از قابلیتهای پیشرفته TEE بهره میبرند.

مفاهیم بنیادین محیط اجرای امن (TEE)

درک عمیق TEE و معماری آن

محیط اجرای امن یک منطقه امن در سیستم کامپیوتری یا دستگاه موبایل است که محرمانگی و یکپارچگی کد و دادههای اجرایی را حفاظت میکند. این محیط با عملکرد مستقل و ایزوله از سیستم عامل اصلی، اطمینان میدهد که حتی در صورت به خطر افتادن نرمافزار اصلی، اطلاعات حساس همچنان امن باقی میمانند.

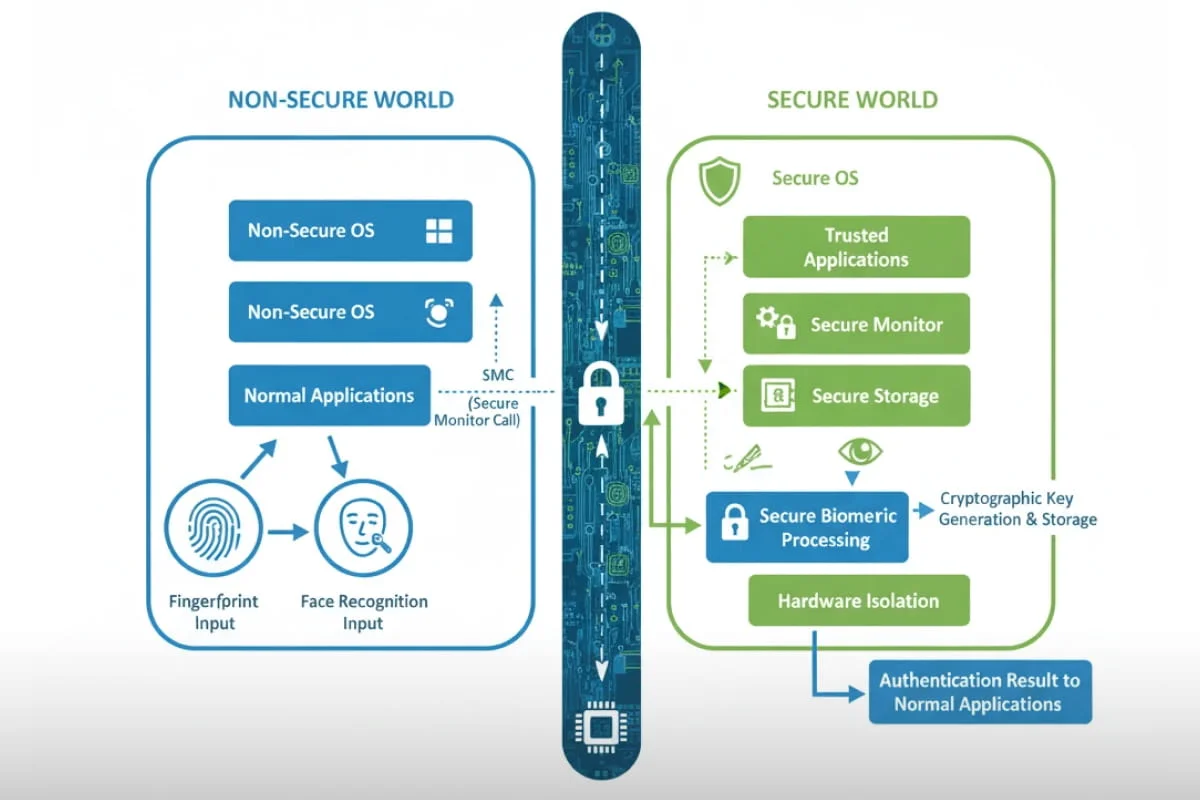

معماری کلی TEE بر اساس تفکیک دو محیط اجرایی بنا شده است. محیط اجرای غنی (REE یا Rich Execution Environment) که سیستم عامل اصلی و برنامههای کاربردی عمومی را اجرا میکند، و محیط اجرای امن (TEE) که برنامههای قابل اعتماد (Trusted Applications یا TA) را میزبانی مینماید. برنامههای اصلی در محیط REE از طریق یک API مشتری با برنامههای قابل اعتماد در TEE ارتباط برقرار میکنند. این جداسازی سختافزاری تضمین میکند که دادههای حساس تنها در محیط امن پردازش شوند.

یکی از ویژگیهای کلیدی TEE، ایزولاسیون کامل از سیستم عامل اصلی است. این ایزولاسیون به صورت سختافزاری اعمال میشود و از واحد مدیریت حافظه (MMU) پردازنده برای محافظت از مناطق حافظه استفاده میکند. حتی کاربران با دسترسیهای بالا در سیستم عامل اصلی نمیتوانند به دادههای درون TEE دسترسی پیدا کنند، که این امر امنیت بینظیری را فراهم میآورد.

کاربردهای حیاتی TEE در دنیای مدرن

محیطهای اجرای امن در طیف گستردهای از کاربردها مورد استفاده قرار میگیرند. TEE در تلفنهای همراه، دستگاههای Set-Top Box و سایر دستگاههای موبایل برای احراز هویت بیومتریک مانند تشخیص اثر انگشت و چهره به کار میرود. علاوه بر این، این فناوری در حفاظت از محتوای دیجیتال (DRM)، پرداختهای موبایلی، کیف پولهای رمزارزی و مدیریت کلیدهای رمزنگاری نقش اساسی ایفا میکند.

در حوزه پرداختهای موبایلی، TEE امکان ذخیره ایمن اطلاعات کارتهای بانکی و انجام تراکنشهای مالی را فراهم میآورد. سیستمهایی مانند Samsung Pay و Apple Pay به شدت به قابلیتهای TEE متکی هستند تا امنیت تراکنشها را تضمین کنند. برنامههای قابل اعتماد درون TEE مسئول رمزنگاری دادهها، مدیریت کلیدها و ارتباط امن با شبکههای پرداخت هستند.

احراز هویت بیومتریک نیز یکی دیگر از کاربردهای کلیدی است. TEE برای پشتیبانی از روشهای شناسایی بیومتریک مانند تشخیص چهره، سنسور اثر انگشت و اعتبارسنجی صوتی مناسب است. در این سناریو، الگوهای بیومتریک مرجع در حافظه امن TEE ذخیره میشوند و موتور مطابقتسنجی نیز درون همین محیط امن اجرا میگردد، که این موضوع از دسترسی غیرمجاز به دادههای بیومتریک جلوگیری میکند.

فناوریهای پیشرفته پیادهسازی TEE

ARM TrustZone: استاندارد صنعت موبایل

تکنولوژی ARM TrustZone یک رویکرد کارآمد و سیستمی برای امنیت با ایزولاسیون اجباری سختافزاری است که در CPU ساخته شده است. این فناوری با معرفی یک حالت اجرایی جدید به نام Secure Monitor Mode، پردازنده را به دو دنیای جداگانه تقسیم میکند: Secure World و Normal World.

در ARM TrustZone، انتقال بین دو دنیا از طریق دستور خاصی به نام SMC (Secure Monitor Call) صورت میگیرد. هنگامی که این دستور اجرا میشود، CPU وارد حالت Monitor میشود و دس این موضوع از دسترسی غیرمجاز به دادههای بیومتریک جلوگیری میکند.

فناوریهای پیشرفته پیادهسازی TEE

ARM TrustZone: استاندارد صنعت موبایل

تکنولوژی ARM TrustZone یک رویکرد کارآمد و سیستمی برای امنیت با ایزولاسیون اجباری سختافزاری است که در CPU ساخته شده است. این فناوری با معرفی یک حالت اجرایی جدید به نام Secure Monitor Mode، پردازنده را به دو دنیای جداگانه تقسیم میکند: Secure World و Normal World.

در ARM TrustZone، انتقال بین دو دنیا از طریق دستور خاصی به نام SMC (Secure Monitor Call) صورت میگیرد. هنگامی که این دستور اجرا میشود، CPU وارد حالت Monitor میشود و دسترسی کامل به تمام سختافزارها از جمله پریفرالها و مناطق حافظه محافظتشده را پیدا میکند. این مکانیزم امکان اجرای سیستم عامل TEE را فراهم میآورد و برنامههای قابل اعتماد میتوانند به صورت ایمن خدمات خود را ارائه دهند.

TrustZone همچنین از مفهوم Trusted Firmware استفاده میکند که فرآیند بوت امن (Secure Boot) را پیادهسازی مینماید. در این فرآیند، هر جزء نرمافزاری قبل از اجرا توسط جزء قبلی خود با استفاده از امضای دیجیتال بررسی میشود تا اطمینان حاصل شود که کد دستکاری نشده است. این زنجیره اعتماد از Boot ROM شروع شده و تا سیستم عامل ادامه مییابد.

Intel SGX: رویکرد Enclave-Based

Intel Software Guard Extensions (SGX) مجموعهای از دستورالعملهای مرتبط با امنیت است که در برخی پردازندههای مدرن اینتل ساخته شده و میتواند برای پیادهسازی TEE استفاده شود. رویکرد SGX با TrustZone متفاوت است؛ به جای تقسیم CPU بههوم Trusted Firmware استفاده میکند که فرآیند بوت امن (Secure Boot) را پیادهسازی مینماید. در این فرآیند، هر جزء نرمافزاری قبل از اجرا توسط جزء قبلی خود با استفاده از امضای دیجیتال بررسی میشود تا اطمینان حاصل شود که کد دستکاری نشده است. این زنجیره اعتماد از Boot ROM شروع شده و تا سیستم عامل ادامه مییابد.

Intel SGX: رویکرد Enclave-Based

Intel Software Guard Extensions (SGX) مجموعهای از دستورالعملهای مرتبط با امنیت است که در برخی پردازندههای مدرن اینتل ساخته شده و میتواند برای پیادهسازی TEE استفاده شود. رویکرد SGX با TrustZone متفاوت است؛ به جای تقسیم CPU به دو دنیا، SGX امکان ایجاد چندین منطقه ایزوله به نام Enclave را فراهم میآورد.

هر Enclave یک منطقه حافظه رمزنگاریشده است که محتویات آن حتی برای سیستم عامل، هایپروایزر یا حتی کاربران با سطح دسترسی بالا قابل مشاهده نیستند. دادههای متعلق به Enclave به صورت خودکار هنگام ذخیره در حافظه اصلی رمزنگاری و احراز هویت میشوند. این امر تضمین میکند که حتی دامپ حافظه فیزیکی نیز اطلاعات رمزشده را نشان خواهد داد.

یکی از محدودیتهای SGX، اندازه محدود حافظه EPC (Enclave Page Cache) است. ناحیه EPC مورد استفاده SGX محدود به 128 مگابایت است که از این مقدار تنها 93.5 مگابایت به صورت عملی توسط برنامهها قابل استفاده است. با این حال، این محدودیت برای بسیاری از کاربردکی از محدودیتهای SGX، اندازه محدود حافظه EPC (Enclave Page Cache) است. ناحیه EPC مورد استفاده SGX محدود به 128 مگابایت است که از این مقدار تنها 93.5 مگابایت به صورت عملی توسط برنامهها قابل استفاده است. با این حال، این محدودیت برای بسیاری از کاربردهای امنیتی کافی است و SGX امکان اجرای برنامههای غیرتغییریافته در Enclave را با استفاده از فریمورکهایی مانند Graphene-SGX فراهم میکند.

AMD SEV: امنیت در سطح ماشین مجازی

AMD Secure Encrypted Virtualization (SEV) و پسوند Secure Nested Paging از فناوریهای پیادهسازی TEE هستند. AMD SEV رویکردی متفاوت با SGX اتخاذ کرده و به جای حفاظت در سطح پروسه، امنیت را در سطح ماشین مجازی (VM) فراهم میآورد.

در AMD SEV، تمام حافظه یک VM به صورت خودکار رمزنگاری میشود و هر VM با کلید منحصر به فرد خود رمزنگاری میگردد. نسخههای اولیه SEV محرمانگی را با رمزنگاری حافظه VM در زمان اجرا تضمین میکردند، اما فاقد محافظت از یکپارچگی دادههای حافظه بودند. با معرفی SEV-SNP (Secure Nested Paging)، محافظت از یکپارچگی نیز اضافه شد و امکان مدیریت جداول صفحه توسط هایپروایزرهای غیرقابل اعتماد با بررسی جدول نقشه معکوس فراهم گردید.

مزند، اما فاقد محافظت از یکپارچگی دادههای حافظه بودند. با معرفی SEV-SNP (Secure Nested Paging)، محافظت از یکپارچگی نیز اضافه شد و امکان مدیریت جداول صفحه توسط هایپروایزرهای غیرقابل اعتماد با بررسی جدول نقشه معکوس فراهم گردید.

مزیت AMD SEV در سادگی پیادهسازی آن است. توسعه نرمافزار سادهتر میشود زیرا AMD SEV تمام VM را محافظت میکند که شامل سیستم عامل نیز میگردد، برخلاف Intel SGX که برنامهها باید به بخشهای قابل اعتماد و غیرقابل اعتماد تقسیم شوند. این امر اجرای برنامههای قدیمی (Legacy) را در محیط امن بدون نیاز به تغییرات گسترده ممکن میسازد.

یکپارچگی TEE با استاندارد FIDO برای احراز هویت بدون رمز عبور

نقش محوری TEE در اکوسیستم FIDO

احراز کننده FIDO ممکن است بر اساس پلتفرم TEE یا Secure Element پیادهسازی شود. در این معماری، کلیدهای خصوصی FIDO و عملیات رمزنگاری مرتبط با احراز هویت درون محیط امن اجرا میشوند تا از دسترسی غیرمجاز محافظت شوند.

استاندارد FIDO2 که شامل WebAuthn و CTAP است، به شدت به قابلیتهای TEE متکی است. احراز کنندههای FIDO میتوانند شامل یک Trusted Platform Module (TPM) برای مدیریت هویتهای کاربر باشند. TPM یک قطعه سختافزار است که میتواند اطلاعات حساس مانند کلیدهای رمزنگاری خصوصی را ذخیره کند و در برابر دستکاری فیزیکی مقاوم است.

در پیادهسازیهای موبایل، احراز کنندههای FIDO از قابلیتهای TEE و بیومتریک گوشیهای هوشمند بهره میبرند. احراز کنندههای موبایل از سختافزار و ماژولهای امنیتی موجود روی دستگاه کاربر مانند تشخیص چهره و اسکنرهای اثر انگشت برای محافظت از کلید امنیتی کاربر استفاده میکنند. این رویکرد امنیت بالا را با تجربه کاربری ساده ترکیب میکند.

سطوح گواهی احراز کننده FIDO و الزامات TEE

احراز کننده سطح 3 (L3) حفاظت در برابر حملات نرمافزاری و سختافزاری پایه پیشرفته را ارزیابی میکند. برای دستیابی به این سطح از گواهی، پیادهسازیهایی که الزامات امنیتی را برآورده میکنند شامل موارد زیر هستند:

توکن USB U2F ساخته شده بر روی CPU پایه با سیستم عامل دارای گواهی Common Criteria در سطح AVA_VAN.3 یا بالاتر، به همراه محفظه فیزیکی ضدتغییر مناسب. همچنین UAF پیادهسازی شده به عنوان یک Trusted Application که روی TEE گواهیشده با حافظه POP اجرا میشود – مقاوم در برابر نفوذ و قابل تشخیص در صورت دستکاری و دارای اعتبارسنجی FIPS. علاوه بر این، احراز کننده FIDO2 پیادهسازی شده روی CPU با رمزنگاری RAM و بررسی یکپارچگی که به RAM از طریق PCB ساده متصل است.

این الزامات نشان میدهند که TEE به عنوان یک مؤلفه حیاتی در تأمین امنیت احراز کنندههای FIDO عمل میکند. محیط ایزوله و قابلیتهای رمزنگاری سختافزاری TEE، مبنای اطمینان برای ذخیره کلیدهای خصوصی و انجام عملیات حساس احراز هویت را فراهم میآورد.

معماری پیادهسازی FIDO بر روی TEE و SE

Secure Element ممکن است یک SE داخلی مانند UICC، eUICC، eSE یا microSD امن باشد، یا SE خارجی مانند کارت ID-1، توکن NFC یا USB که روی دستگاه تپ یا وصل میشود. درا SE خارجی مانند کارت ID-1، توکن NFC یا USB که روی دستگاه تپ یا وصل میشود. در سناریوهایی که از ترکیب TEE و SE استفاده میشود، TEE امکان جمعآوری امن ورودی کاربر (مانند رمز عبور یا کد PIN) را فراهم میآورد که توسط برنامه FIDO در SE تأیید میگردد.

TEE همچنین اجازه میدهد که اعتبارسنجی بیومتریک به صورت کامل در محیط امن انجام شود. TEE به Trusted Application احراز کننده FIDO امکان میدهد تا اطلاعات مربوط به Relying Party درخواستکننده احراز هویت را به کاربر نمایش داده و از Trusted UI برای پیادهسازی تأیید تراکنش FIDO استفاده کند. این قابلیت مطمئن میسازد که کاربر دقیقاً میداند به چه چیزی احراز هویت میدهد (what-you-see-is-what-you-sign).

استانداردهای GlobalPlatform چارچوب کاملی برای مدیریت چرخه حیات احراز کنندههای FIDO بر روی TEE و SE ارائه میدهند. این شامل نصب، فعالسازی، شخصیسازی و بهروزرسانی برنامههای قابل اعتماد FIDO است که میتواند قبل یا بعد از صدور دستگاه انجام شود.

استانداردسازی TEE توسط GlobalPlatform

چارچوب جامع GlobalPlatform برای TEE

یک TEE مطابق با GlobalPlatform هم گواهی امنیتی و هم انطباق عملکردی را برآورده میکند که توسط Protection Profile ها و مشخصات عملکردی GlobalPlatform تعریف شدهاند. این استانداردسازی تضمین میکند که TEE های مختلف از تأمینکنندگان مختلف، قابلیت همکاری داشته و سطح امنیتی قابل اعتمادی را ارائه دهند.

GlobalPlatform مجموعه کاملی از API ها را برای TEE تعریف کرده است. مشخصاتی که امروزه در دسترس هستند شامل TEE Client API، TEE Internal Core API، TEE DEBUG API، TEE Trusted UI API و TEE SE API میباشند که همگی در وبسایت GlobalPlatform قابل دانلود هستند. این API ها رابط استانداردی برای توسعهدهندگان فراهم میآورند تا برنامههای قابل اعتماد را بنویسند که در پلتفرمهای مختلف قابل اجرا باشند.

TEE Client API نحوه ارتباط برنامههای مشتری در REE با برنامههای قابل اعتماد در TEE را تعریف میکند. این شامل ایجاد جلسه (Session)، ارسال فرمان و انتقال پارامترها است. TEE Internal Core API نیز خدمات پایهای را برای برنامههای قابل اعتماد فراهم میکند، از جمله مدیریت حافظه، عملیات رمزنگاری، مدیریت کلید، دسترسی به ذخیرهسازی امن و تعامل با کاربر.

ویژگیهای امنیتی کلیدی تعریفشده توسط GlobalPlatform

استانداردهای TEE GlobalPlatform با تعریف ویژگیهای امنیتی زیر به این هدف دست مییابند: ایزولاسیون از سیستم عامل غنی – تمام برنامههای قابل اعتماد و دادههای مرتبط ایزوله هستند، و راهاندازی امن از SoC که اصالت و یکپارچگی فریمور TEE و TA ها را اجباری میکند، و ذخیرهسازی قابل اعتماد – دادههای TA و TEE به صورت امن ذخیره میشوند تا یکپارچگی، محرمانگی و اتصال به TEE (یا ضد شبیهسازی) تضمین شود.

مفهوم Secure Boot یکی از اجزای حیاتی است. محیط زمان اجرای سیستم عامل قابل اعتماد از طریق فرآیند Secure Boot با استفاده از داراییهای متصل به TEE و ایزوله از REE، از Root of Trust درون TEE ایجاد میشود. این فرآیند اطمینان میدهد که تنها نرمافزارهای مجاز و امضا شده میتوانند در TEE اجرا شوند.

GlobalPlatform همچنین مدل چندمستاجری (Multi-tenancy) را برای TEE پشتیبانی میکند. این امکان را فراهم میآورد که چندین ارائهدهنده خدمات مختلف بتوانند Security Domain های جداگانه خود را در یک TEE داشته باشند، هرکدام با سیاستها و چرخه حیات خاص خود. این انعطافپذیری برای اکوسیستمهای پیچیده که چندین ذینفع دارند، ضروری است.

TEE در معماری IoT و سیستمهای توزیعشده

چالشها و فرصتهای امنیتی IoT

دستگاههای اینترنت اشیا (IoT) به دلیل منابع محدود و محیطهای متنوع استقرار، چالشهای امنیتی منحصر به فردی دارند. TEE میتواند راهحل مقرون به صرفهای برای تأمین امنیت این دستگاهها باشد. GlobalPlatform با RISC-V همکاری میکند تا پیکربندیهای TEE را برای دستگاههای IoT سبک تعریف کرده و از قابلیتهای Secure Hardware Enclave RISC-V استفاده کند.

برای دستگاههای IoT با منابع محدود، GlobalPlatform مفهوم Root of Trust و Protection Profile را برای میکروکنترلرها تطبیق داده است. این رویکرد امکان پیادهسازی امنیت سختافزاری را حتی در دستگاههای با توان پردازشی کم فراهم میآورد. TEE میتواند برای حفاظت از فریمور دستگاه، کلیدهای رمزنگاری و اطلاعات حساس سنسورها استفاده شود.

یکی دیگر از کاربردهای حیاتی TEE در IoT، Remote Attestation است. TEE میتواند مدارک یا اندازهگیریهایی از منشأ و وضعیت فعلی خود را از طریق Attestation ارائه دهد. شخص ثالث میتواند از این ویژگی برای تأیید اینکه نتیجه از یک TEE واقعی که کد قابل اعتماد را اجرا میکند میآید استفاده کند، نه از یک سرور که وانمود به اجرای Enclave میکند.

TEE برای Confidential Computing در ابر

محاسبات محرمانه (Confidential Computing) یکی از کاربردهای روبهرشد TEE در زیرساختهای ابری است. ارائهدهندگان ابری مانند Microsoft Azure، AWS و Google Cloud از فناوریهای TEE برای محافظت از دادههای مشتریان حتی در برابر مدیران سیستم خود استفاده میکنند. Azure Confidential Computing بر پایه Intel SGX ساخته شده و امکان اجرای محاسبات حساس را در Enclave های ایزوله فراهم میآورد.

سازمانهایی که دادههای بسیار حساس دارند، میتوانند با استفاده از TEE اطمینان یابند که حتی ارائهدهنده زیرساخت ابری نیز نمیتواند به دادههای رمزگشاییشده دسترسی پیدا کند. این قابلیت برای صنایعی مانند بانکداری، بهداشت و درمان و دولتی که مقررات سختگیرانه حریم خصوصی دارند، حیاتی است. کلیدهای رمزنگاری درون TEE باقی میمانند و فقط در زمان پردازش دادهها به صورت موقت در حافظه رمزگشاییشده قرار میگیرند.

Consortium Confidential Computing شامل شرکتهای پیشرو مانند Intel، AMD، ARM، IBM و Microsoft، در حال استانداردسازی فناوریهای TEE برای محاسبات ابری است. این تلاشها شامل توسعه چارچوبهای مشترک برای Attestation، مدیریت کلید و قابلیت همکاری بین پیادهسازیهای مختلف TEE میشود.

نشانه: راهکار جامع IAM با پشتیبانی کامل از TEE و FIDO

معرفی فنی محصول نشانه

شرکت رهسا با برند تجاری نشانه، یک راهکار مدیریت هویت و دسترسی (IAM) پیشرفته ارائه میدهد که به طور کامل از استانداردهای FIDO و قابلیتهای TEE بهره میبرد. این سامانه به عنوان یک پلتفرم یکپارچه، تمامی نیازهای احراز هویت سازمانی را پوشش میدهد و امکان پیادهسازی احراز هویت بدون رمز عبور (Passwordless Authentication) را به صورت گسترده فراهم میآورد.

معماری فنی نشانه بر پایه استانداردهای بینالمللی طراحی شده است. این سامانه از پروتکلهای WebAuthn و CTAP2 برای ارتباط با احراز کنندههای FIDO پشتیبانی کامل میکند. سرورهای احراز هویت نشانه میتوانند با انواع توکنهای سختافزاری که از TEE یا Secure Element استفاده میکنند، ارتباط برقرار کنند و فرآیند ثبتنام و احراز هویت را مدیریت نمایند.

تنوع توکنهای امنیتی در اکوسیستم نشانه

نشانه طیف گستردهای از توکنهای امنیتی را پشتیبانی میکند که هرکدام برای سناریوهای خاصی طراحی شدهاند. نشانه موبایل یک اپلیکیشن موبایلی است که از قابلیتهای TEE گوشیهای هوشمند اندروید و iOS بهره میبرد. این اپلیکیشن کلیدهای خصوصی FIDO را در Secure Enclave یا ARM TrustZone ذخیره میکند و برای احراز هویت از سنسورهای بیومتریک دستگاه استفاده مینماید.

توکنهای سختافزاری نشانه نیز در قالبهای مختلف ارائه میشوند. توکن USB با قابلیت NFC، کلید امنیتی جیبی است که از پروتکل FIDO2 پشتیبانی کامل میکند و میتواند هم به پورت USB وصل شود و هم از طریق NFC با گوشیهای موبایل ارتباط برقرار کند. این توکنها دارای ریزپردازنده امن و حافظه مقاوم در برابر دستکاری هستند که اطلاعات رمزنگاری را حفاظت میکنند.

کارتهای هوشمند RFID/NFC نشانه نیز گزینه دیگری برای سازمانهایی است که به سیستمهای کنترل دسترسی فیزیکی نیاز دارند. این کارتها میتوانند هم برای احراز هویت فیزیکی (ورود به ساختمان) و هم برای احراز هویت منطقی (ورود به سیستمهای IT) استفاده شوند. کارتهای نشانه از Secure Element مطابق با استانداردهای GlobalPlatform برخوردار هستند و میتوانند چندین اپلیکیشن امنیتی را به صورت همزمان میزبانی کنند.

احراز هویت چندعاملی (MFA) بدون رمز عبور

یکی از ویژگیهای برجسته نشانه، پیادهسازی MFA کاملاً بدون رمز عبور است. در این مدل، کاربران دیگر نیازی به حفظ رمزهای عبور پیچیده ندارند و به جای آن از ترکیب عوامل امنیتی مانند دارایی (توکن فیزیکی یا موبایل)، هویت (بیومتریک) و اختیاراً دانش (PIN کوتاه) استفاده میکنند. این رویکرد هم امنیت را افزایش میدهد و هم تجربه کاربری را بهبود میبخشد.

نشانه از الگوریتمهای رمزنگاری مدرن مانند ECDSA با منحنی P-256 و EdDSA استفاده میکند که برای احراز هویت مبتنی بر کلید عمومی طراحی شدهاند. هر بار که کاربر میخواهد به سرویسی دسترسی پیدا کند، توکن او با امضای چالش ارسالی توسط سرور، هویت خود را اثبات میکند. کلید خصوصی هرگز از محیط امن TEE یا SE خارج نمیشود و تنها امضای دیجیتال به سرور ارسال میگردد.

یکپارچهسازی SSO و مدیریت متمرکز هویت

سامانه نشانه قابلیت Single Sign-On (SSO) پیشرفته را ارائه میدهد که با استانداردهای SAML 2.0، OAuth 2.0 و OpenID Connect سازگار است. کاربران با یک بار احراز هویت میتوانند به تمام سرویسهای سازمانی که با نشانه یکپارچه شدهاند دسترسی پیدا کنند. این یکپارچهسازی شامل اپلیکیشنهای تحت وب، سرویسهای ابری، VPN سازمانی و حتی سیستمهای قدیمی (Legacy) است.

مدیریت متمرکز هویت در نشانه امکان تعریف سیاستهای دقیق دسترسی بر اساس نقش کاربر (RBAC)، ویژگیهای کاربر (ABAC) و زمینه دسترسی (Context-based) را فراهم میآورد. مدیران امنیتی میتوانند از داشبورد مدیریتی نشانه، تمام فعالیتهای احراز هویت را رصد کنند، گزارشهای تحلیلی دریافت نمایند و در صورت شناسایی رفتار مشکوک، به سرعت واکنش نشان دهند.

سناریوهای عملیاتی و کاربردهای سازمانی TEE-FIDO

احراز هویت کارمندان در سازمانهای بزرگ

در سازمانهای بزرگ با هزاران کارمند، مدیریت احراز هویت چالش پیچیدهای است. با استفاده از نشانه و فناوری TEE-FIDO، کارمندان میتوانند از گوشی همراه شخصی خود (BYOD) یا توکن اختصاصی شرکتی برای دسترسی امن به منابع سازمانی استفاده کنند. فرآیند ثبتنام کارمند جدید ساده میشود؛ پس از دریافت توکن یا نصب نشانه موبایل، کارمند کلید عمومی خود را با سرور نشانه ثبت میکند و از آن پس میتواند بدون نیاز به رمز عبور به سیستمهای مختلف دسترسی یابد.

سناریوی معمول شامل ورود کارمند به ساختمان با کارت RFID نشانه، سپس ورود به رایانه کاری با استفاده از همان کارت یا اثر انگشت، و در نهایت دسترسی به اپلیکیشنهای تحت وب سازمانی از طریق SSO است. تمام این مراحل بدون وارد کردن رمز عبور انجام میشود و سطح امنیتی بالاتری نسبت به احراز هویت سنتی فراهم میآورد.

امنیت تراکنشهای مالی و بانکی

صنعت مالی و بانکداری یکی از حوزههایی است که بیشترین نیاز به احراز هویت قوی دارد. TEE نقش حیاتی در حفاظت از تراکنشهای مالی ایفا میکند. توکنهای امضای دیجیتال نشانه که از Secure Element برخوردارند، میتوانند برای تأیید تراکنشهای مالی استفاده شوند. در این سناریو، جزئیات تراکنش (مبلغ، حساب مقصد) روی صفحه نمایش امن توکن نمایش داده میشود و کاربر با فشار دادن دکمه یا ارائه بیومتریک، تراکنش را تأیید میکند.

این رویکرد از حملات Man-in-the-Middle و Man-in-the-Browser جلوگیری میکند زیرا حتی اگر رایانه کاربر آلوده باشد، نمیتواند جزئیات تراکنش را دستکاری کند. کلید خصوصی برای امضای تراکنش هرگز از محیط امن توکن خارج نمیشود. بانکها میتوانند با یکپارچهسازی API های نشانه، این سطح امنیتی را برای مشتریان خود فراهم کنند.

کنترل دسترسی به زیرساختهای حیاتی

زیرساختهای حیاتی مانند شبکههای برق، آب، نفت و گاز نیازمند سطوح بالایی از امنیت هستند. نشانه برای این موارد راهکارهای تخصصی ارائه میدهد. اپراتورهای این سیستمها باید قبل از دسترسی به سیستمهای کنترل صنعتی (ICS/SCADA)، احراز هویت چندعاملی قوی را طی کنند. توکنهای سختافزاری نشانه با قابلیت مقاومت در برابر شرایط محیطی سخت، برای این کاربردها مناسب هستند.

علاوه بر احراز هویت، نشانه قابلیت ثبت و نظارت بر تمام دسترسیها را دارد. هر بار که اپراتوری به سیستم حیاتی دسترسی پیدا میکند، اطلاعات کاملی شامل زمان، مکان، دستگاه مورد استفاده و فعالیتهای انجامشده ثبت میگردد. این قابلیت برای انطباق با استانداردهای امنیتی مانند IEC 62443 و رعایت الزامات نظارتی ضروری است.

دسترسی امن از راه دور و کار از خانه

پاندمی COVID-19 اهمیت دسترسی امن از راه دور را بیش از پیش نمایان کرد. کارمندانی که از خانه کار میکنند باید به منابع سازمانی دسترسی امن داشته باشند. نشانه با پشتیبانی از احراز کنندههای موبایل و وب، امکان پیادهسازی Zero Trust Architecture را فراهم میکند. در این مدل، هر درخواست دسترسی صرفنظر از منشأ آن، باید احراز هویت و مجوزدهی شود.

کارمند از خانه میتواند با استفاده از نشانه موبایل روی گوشی شخصی خود، به VPN سازمانی متصل شود و سپس به اپلیکیشنهای کاری دسترسی یابد. TEE موجود در گوشی اطمینان میدهد که کلیدهای احراز هویت حتی در صورت آلوده بودن بخشهای دیگر گوشی، امن باقی میمانند. مدیران امنیتی میتوانند سیاستهایی تعریف کنند که بر اساس سطح خطر (ریسک) محاسبه شده، سطح احراز هویت مورد نیاز را تنظیم کنند.

آینده احراز هویت: روندها و فناوریهای نوظهور

Passkey و جایگزینی کامل رمزهای عبور

یکی از مهمترین روندهای اخیر در حوزه احراز هویت، حرکت به سمت Passkey ها است. Passkey که توسط FIDO Alliance و شرکتهای بزرگی مانند Apple، Google و Microsoft پشتیبانی میشود، نوعی کلید عبور امن است که بر پایه استانداردهای WebAuthn ساخته شده است. این فناوری قصد دارد رمزهای عبور را به طور کامل جایگزین کند.

Passkey ها از قابلیت همگامسازی (Sync) بین دستگاههای مختلف کاربر برخوردار هستند، که این امر یکی از چالشهای سنتی FIDO را حل میکند. قبلاً اگر کاربر تنها یک کلید امنیتی فیزیکی داشت و آن را گم میکرد، دسترسی خود را از دست میداد. با Passkey، کلیدها به صورت رمزنگاریشده در فضای ابری (مانند iCloud Keychain یا Google Password Manager) ذخیره میشوند و بین دستگاههای کاربر همگام میگردند.

نشانه نیز در حال آمادهسازی برای پشتیبانی کامل از Passkey است تا کاربران بتوانند علاوه بر توکنهای سختافزاری، از این فناوری نوین نیز بهرهمند شوند. این امکان انعطافپذیری بیشتری به کاربران میدهد تا بر اساس نیاز و سطح امنیتی مورد نظر، روش احراز هویت مناسب را انتخاب کنند.

هوش مصنوعی و احراز هویت تطبیقی

ترکیب هوش مصنوعی با سیستمهای احراز هویت، امکان پیادهسازی احراز هویت تطبیقی (Adaptive Authentication) را فراهم میکند. در این رویکرد، سیستم به صورت پویا سطح احراز هویت مورد نیاز را بر اساس تحلیل ریسک تنظیم میکند. عواملی مانند مکان کاربر، دستگاه مورد استفاده، زمان دسترسی، الگوهای رفتاری و سابقه فعالیت، توسط الگوریتمهای یادگیری ماشین تحلیل میشوند.

نشانه قابلیت یکپارچهسازی با موتورهای تشخیص تقلب مبتنی بر AI را دارد. برای مثال، اگر کاربری که معمولاً از تهران دسترسی دارد، ناگهان از کشور دیگری تلاش برای ورود کند، سیستم ممکن است احراز هویت چندعاملی اضافی درخواست کند یا دسترسی را موقتاً مسدود نماید تا هویت کاربر تأیید شود. این رویکرد تعادل بهینه بین امنیت و راحتی کاربر را فراهم میآورد.

TEE در دستگاههای پوشیدنی و واقعیت افزوده

فناوریهای نوظهور مانند عینکهای واقعیت افزوده (AR)، ساعتهای هوشمند و سایر دستگاههای پوشیدنی نیز به TEE نیاز دارند. این دستگاهها اطلاعات حساسی مانند دادههای سلامتی، موقعیت مکانی و حتی اطلاعات پرداخت را پردازش میکنند. Apple Watch با استفاده از Secure Enclave، امکان پرداخت Apple Pay را فراهم میکند و میتواند به عنوان احراز کننده FIDO عمل کند.

آینده احراز هویت ممکن است شامل سناریوهایی باشد که کاربر تنها با نگاه کردن به دستگاه AR (احراز هویت بیومتریک چشمخت Apple Pay را فراهم میکند و میتواند به عنوان احراز کننده FIDO عمل کند.

آینده احراز هویت ممکن است شامل سناریوهایی باشد که کاربر تنها با نگاه کردن به دستگاه AR (احراز هویت بیومتریک چشم) و حرکت دست خاصی (ژست)، به سیستمها دسترسی پیدا کند. تمام این تعاملات باید در محیطی امن پردازش شوند تا از سوءاستفاده جلوگیری شود. معماریهای TEE در حال تکامل هستند تا این نیازهای آینده را برآورده سازند.

راهنمای عملی پیادهسازی TEE-FIDO در سازمان

اولین گام در پیادهسازی سیستم احراز هویت مبتنی بر TEE-FIDO، ارزیابی دقیق نیازمندیهای سازمان است. مدیران باید سؤالاتی مانند اینها را پاسخ دهند: چه تعداد کاربر داریم؟ آیا کاربران عمدتاً در محل کار حضور دارند یا از راه دور کار میکنند؟ چه سطحی از امنیت برای دادههای ما ضروری است؟ آیا الزامات نظارتی خاصی داریم؟

سازمانهای کوچک با کمتر از 100 کاربر ممکن است با راهکار سادهتری که فقط از نشانه موبایل استفاده میکند، شروع کنند. سازمانهای متوسط میتوانند ترکیبی از توکنهای موبایل و سختافزاری را برای کاربران با دسترسی حساستر به کار گیرند. شرکتهای بزرگ و سازمانهای دولتی نیاز به پیادهسازی کامل با کارتهای هوشمند، توکنهای USBوچک با کمتر از 100 کاربر ممکن است با راهکار سادهتری که فقط از نشانه موبایل استفاده میکند، شروع کنند. سازمانهای متوسط میتوانند ترکیبی از توکنهای موبایل و سختافزاری را برای کاربران با دسترسی حساستر به کار گیرند. شرکتهای بزرگ و سازمانهای دولتی نیاز به پیادهسازی کامل با کارتهای هوشمند، توکنهای USB و یکپارچهسازی با سیستمهای کنترل دسترسی فیزیکی دارند.

نشانه مشاوره رایگان برای ارزیابی نیازها ارائه میدهد و میتواند بر اساس ویژگیهای خاص سازمان، طرح پیادهسازی سفارشیسازی شده ارائه کند. تیم فنی نشانه با بررسی زیرساخت موجود IT، شناسایی اپلیکیشنهای حیاتی و تحلیل جریان کاری کاربران، نقشه راه پیادهسازی را طراحی میکند.

مراحل استقرار گامبهگام سامانه نشانه

پس از تصمیمگیری برای استفاده از نشانه، فرآیند استقرار معمولاً شامل چند مرحله است. ابتدا، سرورهای احراز هویت نشانه نصب میشوند که میتوانند On-Premise در دیتاسنتر سازمان یا در فضای ابری خصوصی میزبانی شوند. این سرورها معماری High Availability دارند و امکان Load Balancing برای پشتیبانی از تعداد زیاد کاربران همزمان را فراهم میکنند.

مرحله بعد، یکپارچهسازی نشانه با سیستمهای موجود سازمان است. این شامل اتصال به Active Directory یا LDAP برای مدیریت کاربران، یکپارچهسازی با VPN برای دسترسی از راه دور، و پیکربندی SSO برای اپلیکیشنهای تحت وب است. نشانه از پروتکلهای استاندارد استفاده میکند بنابراین یکپارچهسازی با اکثر سیستمهای رایج آسان است.

سپس، فاز آزمایشی (Pilot) با گروه کوچکی از کاربران آغاز میشود. این مرحله فرصتی برای شناسایی مشکلات احتمالی، آموزش تیم پشتیبانی و جمعآوری بازخورد کاربران است. پس از موفقیت فاز آزمایشی، استقرار به تدریج به سایر بخشهای سازمان گسترش مییابد. طی این فرآیند، نشانه پشتیبانی فنی کامل و آموزش لازم را ارائه میدهد.

جمعبندی و چشمانداز آینده

محیطهای اجرای امن (TEE) و استانداردهای FIDO، پایههای احراز هویت مدرن را تشکیل میدهند. این فناوریها با ایجاد لایههای حفاظتی سختافزاری و حذف تکیه بر رمزهای عبور آسیبپذیر، امنیت سیستمهای دیجیتال را به سطح جدیدی ارتقا میدهند. از ARM TrustZone در گوشیهای همراه گرفته تا Intel SGX در سرورهای ابری، TEE در حال تبدیل شدن به یک الزام است نه یک امکان اضافی.

سازمانها برای محافظت در برابر تهدیدات سایبری روزافزون، نیاز به راهکارهای احراز هویت قوی و در عین حال کاربرپسند دارند. ترکیب TEE با پروتکلهای FIDO این تعادل را فراهم میآورد. کاربران میتوانند با یک لمس انگشت یا نگاه به دوربین، به امنترین شکل ممکن احراز هویت شوند، بدون اینکه نیازی به حفظ دهها رمز عبور پیچیده داشته باشند.

نشانه به عنوان راهکار جامع ایرانی در این حوزه، تمام قابلیتهای مورد نیاز سازمانهای مدرن را فراهم میکند. از پشتیبانی کامل استانداردهای بینالمللی گرفته تا سفارشیسازی برای نیازهای خاص بازار ایران، نشانه پل ارتباطی بین امنیت پیشرفته و سهولت استفاده است. با پشتیبانی از انواع توکنهای امنیتی، یکپارچهسازی SSO و قابلیتهای مدیریت متمرکز، نشانه انتخابی مناسب برای سازمانهایی است که میخواهند گام به آینده احراز هویت بگذارند.

🟦 مشاوره امنیتی رایگان

آیا سازمان شما آماده حرکت به سوی احراز هویت بدون رمز عبور است؟ آیا نیاز به ارتقای امنیت سیستمهای حیاتی خود دارید؟ تیم متخصصان شرکت رهسا (نشانه) آماده است تا در مسیر دیجیتالسازی امن، همراه شما باشد.

مشاوره رایگان خود را با تماس با شماره 021-91096551 دریافت کنید. کارشناسان ما نیازهای امنیتی سازمان شما را ارزیابی کرده و بهترین راهکار را بر اساس زیرساخت و اهداف کسبوکار شما طراحی خواهند کرد.

محصولات نشانه شامل:

- نشانه موبایل: اپلیکیشن احراز هویت امن برای گوشیهای هوشمند با پشتیبانی کامل از بیومتریک و TEE

- نشانه توکن: توکنهای سختافزاری USB/NFC مطابق با استانداردهای FIDO2 برای بالاترین سطح امنیت

این راهکارها به سازمان شما کمک میکنند تا با حذف کامل رمزهای عبور، امنیت را افزایش داده و در عین حال تجربه کاربری را بهبود بخشید. از کنترل دسترسی کارمندان گرفته تا امضای دیجیتال تراکنشهای مالی، نشانه پاسخگوی تمام نیازهای احراز هویت مدرن شما است.

همین امروز اقدام کنید و سازمان خود را در برابر تهدیدات سایبری مصون سازید. برای کسب اطلاعات بیشتر درباره مفاهیم و تعاریف پیشرفته احراز هویت، به مقاله جامع ما مراجعه کنید و دانش خودود بخشید. از کنترل دسترسی کارمندان گرفته تا امضای دیجیتال تراکنشهای مالی، نشانه پاسخگوی تمام نیازهای احراز هویت مدرن شما است.

📞 دریافت مشاوره امنیتی رایگان از متخصصان 91096551-021