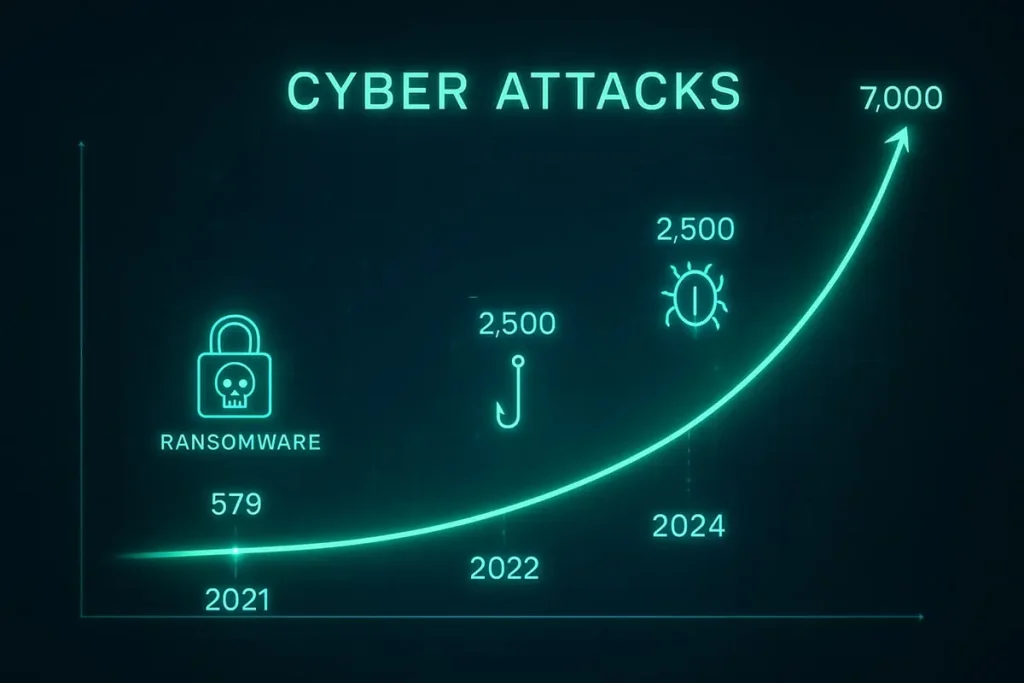

هر ثانیه، بیش از 7000 حملات سایبری در جهان رخ میدهد. این آمار خیرهکننده که از 579 حمله در ثانیه در سال 2021 به این رقم رسیده، نشاندهنده رشد تصاعدی تهدیدات در فضای دیجیتال است. سال 2024 شاهد حملاتی بود که نه تنها رکوردهای قبلی را شکستند، بلکه ماهیت و شیوه اجرای حملات را نیز دگرگون کردند. از حمله 3 میلیارد دلاری به Change Healthcare گرفته تا نفوذ به زیرساختهای حیاتی کشورها، همه و همه گواه این واقعیت تلخ هستند که هیچ فرد یا سازمانی از این تهدیدات مصون نیست.

حملات سایبری دیگر محدود به سرقت اطلاعات یا اخاذی مالی نیستند. امروز این حملات به سلاحی استراتژیک برای جنگهای اقتصادی، سیاسی و حتی نظامی تبدیل شدهاند. در سهماهه سوم 2024، میانگین حملات هفتگی به هر سازمان به رکورد بیسابقه 1876 مورد رسید که نشاندهنده افزایش 75 درصدی نسبت به سال قبل است. این آمار هشداردهنده نشان میدهد که مسئله امنیت سایبری از یک دغدغه فنی به یک ضرورت حیاتی برای بقای سازمانها تبدیل شده است.

دستهبندی حملات سایبری

درک انواع حملات سایبری اولین گام در ایجاد یک استراتژی دفاعی موثر است. مهاجمان سایبری از طیف گستردهای از تکنیکها و ابزارها برای دستیابی به اهداف خود استفاده میکنند. هر نوع حمله ویژگیها، اهداف و روشهای خاص خود را دارد که شناخت آنها برای طراحی سیستمهای دفاعی مناسب ضروری است.

حملات هدفمند vs عمومی

نفوذ سایبری به دو دسته کلی تقسیم میشود: حملات هدفمند و حملات عمومی. حملات هدفمند یا APT (Advanced Persistent Threat) نوعی حمله پیچیده و طولانیمدت است که معمولاً توسط گروههای حرفهای با پشتیبانی مالی قوی انجام میشود. زمان صرف شده در سیستمهای یک سازمان به عنوان “زمان سکونت یا dwell time” شناخته میشود که در حملات APT میتواند از چند ماه تا چند سال طول بکشد.

حملات عمومی برخلاف APT، به صورت انبوه و بدون هدف خاص انجام میشوند. این حملات معمولاً به دنبال قربانیان آسانتر هستند و از آسیبپذیریهای رایج برای نفوذ استفاده میکنند. تفاوت اصلی این دو نوع حمله در میزان سرمایهگذاری، پیچیدگی تکنیکها و اهداف نهایی آنهاست. در حالی که حملات APT ممکن است ماهها برای شناسایی و مطالعه هدف صرف کنند، حملات عمومی به سرعت و با امید به یافتن قربانیان آسیبپذیر انجام میشوند.

روشهای رایج حمله

تنوع روشهای حملات هکری به اندازهای است که هر روز شاهد ظهور تکنیکهای جدید هستیم. مهاجمان سایبری به طور مداوم در حال توسعه و بهبود روشهای خود هستند تا از سیستمهای دفاعی عبور کنند. در ادامه به بررسی مهمترین و رایجترین روشهای حمله در سال 2024 میپردازیم.

Ransomware

باجافزارها همچنان یکی از مخربترین انواع تهدیدات آنلاین محسوب میشوند. در سال 2024، شرکت Change Healthcare قربانی حمله باجافزار گروه BlackCat شد که منجر به اختلال در خدمات درمانی در سراسر آمریکا و پرداخت 22 میلیون دلار باج شد. هزینه کل این حمله برای UnitedHealth به 2.87 میلیارد دلار رسید. این حمله نشان داد که حتی بزرگترین سازمانها نیز در برابر باجافزارهای پیشرفته آسیبپذیر هستند.

گروه RansomHub که در فوریه 2024 راهاندازی شد، به سرعت به یک تهدید بزرگ باجافزار تبدیل شد و بیش از 500 حمله را انجام داد. این گروه با استفاده از مدل RaaS (Ransomware-as-a-Service) و تقسیم 90/10 از باج دریافتی، توانست شبکه گستردهای از مهاجمان را جذب کند. تکامل باجافزارها از رمزگذاری ساده به تاکتیکهای سهگانه اخاذی که شامل رمزگذاری، تهدید به انتشار دادهها و فشار به مشتریان و شرکای تجاری قربانی است، نشاندهنده پیچیدگی روزافزون این تهدیدات است.

Zero-Day

حملات Zero-Day که از آسیبپذیریهای ناشناخته استفاده میکنند، همچنان یکی از خطرناکترین انواع Cyber Attacks هستند. گروه تحقیقات تهدید گوگل (GTIG) در سال 2024 تعداد 75 آسیبپذیری Zero-Day را که در حملات واقعی مورد استفاده قرار گرفتند، ردیابی کرد. این رقم اگرچه نسبت به 98 مورد در سال 2023 کاهش یافته، اما همچنان بالاتر از 63 مورد در سال 2022 است.

از 75 آسیبپذیری Zero-Day شناسایی شده، 44 درصد آنها محصولات سازمانی را هدف قرار دادند و 20 مورد در نرمافزارها و تجهیزات امنیتی شناسایی شدند. این آمار نشان میدهد که مهاجمان به طور فزایندهای به سمت هدف قرار دادن محصولات امنیتی و شبکه حرکت میکنند، زیرا نفوذ به این سیستمها میتواند دسترسی گستردهتری به شبکههای سازمانی فراهم کند.

Supply Chain

حملات زنجیره تأمین به یکی از نگرانکنندهترین تهدیدات سایبری تبدیل شدهاند. بین سالهای 2021 تا 2023، حملات زنجیره تأمین با افزایش خیرهکننده 431 درصدی مواجه شدند. این حملات با سوء استفاده از اعتماد ضمنی بین کسبوکارها و تأمینکنندگان آنها، میتوانند به طور همزمان صدها یا هزاران سازمان را تحت تأثیر قرار دهند.

در مارس 2024، حادثهای گزارش شد که میتوانست به خطرناکترین حمله زنجیره تأمین سال 2024 تبدیل شود. کاربر GitHub به نام Jia Tan طی عملیاتی پیچیده دو سال و نیمه، موفق به کنترل پروژه XZ Utils شد و دو نسخه حاوی backdoor منتشر کرد. خوشبختانه این حمله قبل از ورود به نسخههای پایدار توزیعهای لینوکس کشف شد، وگرنه میتوانست به گستردهترین حمله به اکوسیستم لینوکس تبدیل شود.

نشانههای هشدار

تشخیص به موقع حملات سایبری میتواند تفاوت بین یک حادثه کوچک و یک فاجعه سازمانی باشد. سازمانها باید با نشانههای هشداردهنده آشنا باشند و سیستمهای نظارتی مناسب برای شناسایی سریع این نشانهها داشته باشند. هر چه زمان شناسایی کوتاهتر باشد، خسارات احتمالی کمتر خواهد بود.

تشخیص نفوذ

شناسایی نفوذ سایبری نیازمند ترکیبی از ابزارهای فنی پیشرفته و آگاهی انسانی است. 79 درصد از تشخیصها در سال 2024 بدون استفاده از بدافزار بودند، که نشان میدهد مهاجمان به طور فزایندهای از تکنیکهای “زندگی در خارج از زمین” (Living off the Land) استفاده میکنند که در آن از ابزارهای مشروع سیستم برای اهداف مخرب استفاده میشود.

برخی از مهمترین نشانههای نفوذ شامل فعالیتهای غیرعادی شبکه در ساعات غیرکاری، افزایش ناگهانی در حجم دادههای خروجی، ایجاد حسابهای کاربری جدید بدون درخواست، تغییرات غیرمجاز در تنظیمات سیستم، و لاگهای ناقص یا حذف شده است. میانگین زمان breakout برای جرائم سایبری به 48 دقیقه رسیده است، که به معنای آن است که مهاجمان میتوانند در کمتر از یک ساعت از نقطه نفوذ اولیه به سیستمهای حساس دیگر در شبکه دسترسی پیدا کنند.

راهکارهای دفاعی

مقابله با حملات هکری نیازمند رویکردی چندلایه و جامع است. دیگر نمیتوان تنها به یک راهکار امنیتی اتکا کرد. سازمانها باید از ترکیبی از فناوریهای پیشرفته، فرآیندهای امنیتی قوی و آموزش مستمر کارکنان استفاده کنند. در عصری که تهدیدات با سرعت نور تکامل مییابند، راهکارهای دفاعی نیز باید به همان اندازه پویا و قابل انطباق باشند.

پیشگیری و واکنش

پیشگیری از تهدیدات آنلاین با اجرای بهترین شیوههای امنیتی آغاز میشود. بهروزرسانی منظم سیستمعاملها و نرمافزارها اولین خط دفاعی است. سوء استفاده از آسیبپذیری همچنان رایجترین بردار عفونت اولیه با 33 درصد است، که پس از آن اعتبارنامههای دزدیده شده (16%)، فیشینگ ایمیل (14%) و compromise وب (9%) قرار دارند.

برنامه واکنش به حوادث (Incident Response Plan) باید شامل تیمهای مشخص با نقشهای تعریف شده، فرآیندهای مستندسازی دقیق، کانالهای ارتباطی از پیش تعیین شده، و تمرینهای منظم باشد. سازمانها باید حداقل هر شش ماه یک بار تمرینهای شبیهسازی حمله انجام دهند تا آمادگی تیمها را در شرایط واقعی بسنجند. همچنین داشتن پشتیبانهای منظم و تست بازیابی آنها حیاتی است، زیرا در صورت وقوع حمله باجافزار، تنها راه بازیابی بدون پرداخت باج، داشتن پشتیبانهای سالم است.

نشانه: راهکار نوین مقابله با حملات

در میان انواع Cyber Attacks، حملات مبتنی بر سرقت اعتبارنامهها یکی از رایجترین و موثرترین روشها هستند. نشانه (neshane.co) با ارائه راهکار احراز هویت بدون رمز عبور مبتنی بر استاندارد FIDO، نقطه ضعف رمزهای عبور را به طور کامل حذف میکند. نشانه، یک راهکار مدیریت احراز هویت بدون رمز عبور، مبتنی بر استاندارد FIDO است که از رمزنگاری نامتقارن استفاده میکند.

با کلید امنیتی FIDO نیازی نیست برای هر حساب کاربری یک رمز عبور یکتا و پیچیده انتخاب کنید. همچنین نیازی ندارید که رمزها را به خاطر بسپارید یا برای ورود به هر سامانه یک نرمافزار جداگانه نصب کنید. این ویژگیها نه تنها امنیت را افزایش میدهند، بلکه تجربه کاربری را نیز به طور چشمگیری بهبود میبخشند.

مقاومت در برابر فیشینگ یکی از مهمترین مزایای نشانه است. کلیدهای عبور فقط با سامانهها و برنامههای کاربردی قابل اعتماد که پیش از این با آنها کلید رمزنگاری تبادل کردهاند کار میکنند. بنابراین شما نمیتوانید حتی به طور تصادفی کلید عبور خود را در یک سامانه جعلی استفاده نمایید. این ویژگی به طور خودکار کاربران را در برابر یکی از رایجترین انواع حملات سایبری محافظت میکند.

انعطافپذیری نشانه در پشتیبانی از انواع دستگاهها یکی دیگر از مزایای کلیدی آن است. کاربران میتوانند از کلیدهای امنیتی USB، گوشیهای هوشمند، یا کارتهای RFID/NFC به عنوان کلید احراز هویت استفاده کنند. این تنوع امکان پیادهسازی در محیطهای مختلف سازمانی را فراهم میکند و به سازمانها اجازه میدهد بدون نیاز به تغییرات اساسی در زیرساخت، امنیت خود را ارتقا دهند.

آینده حملات سایبری

آینده حملات هکری با ظهور فناوریهای جدید پیچیدهتر خواهد شد. از پروفایلهای جعلی گرفته تا ایمیلها و وبسایتهای تولید شده با هوش مصنوعی، مهاجمانی مانند FAMOUS CHOLLIMA از GenAI برای تقویت تهدیدات داخلی و مهندسی اجتماعی استفاده میکنند. هوش مصنوعی مولد (Generative AI) در حال تغییر چشمانداز تهدیدات است و حملات فیشینگ پیچیدهتر و قانعکنندهتر میشوند.

حملات صوتی (vishing) بین نیمه اول و دوم سال 2024 با افزایش 442 درصدی مواجه شدند. این رشد نجومی نشان میدهد که مهاجمان به سرعت در حال اتخاذ تکنیکهای جدید هستند. استفاده از deepfake برای جعل هویت، بدافزارهای خودتطبیقدهنده با قابلیت یادگیری ماشین، و حملات مبتنی بر هوش مصنوعی که میتوانند الگوهای رفتاری کاربران را تقلید کنند، از جمله تهدیدات نوظهور هستند.

رایانش کوانتومی تهدید دیگری برای آینده امنیت سایبری است. این فناوری میتواند بسیاری از الگوریتمهای رمزنگاری فعلی را در عرض چند ثانیه بشکند. سازمانها از هم اکنون باید برای عصر پساکوانتومی آماده شوند و به سمت الگوریتمهای مقاوم در برابر کوانتوم حرکت کنند. خوشبختانه، استانداردهایی مانند FIDO که نشانه بر اساس آن توسعه یافته، در حال آمادهسازی برای این تحول هستند.

اینترنت اشیا (IoT) با میلیاردها دستگاه متصل، سطح حمله را به طور چشمگیری گسترش میدهد. پیشبینی میشود تا سال 2030، بیش از 75 میلیارد دستگاه IoT در جهان وجود داشته باشد. هر یک از این دستگاهها میتواند نقطه ورودی برای مهاجمان باشد. امنیت این دستگاهها نیازمند رویکردهای جدید و استانداردهای سختگیرانهتر است که احراز هویت قوی در قلب آنها قرار دارد.

توصیههای عملی برای مقابله

مقابله موثر با نفوذ سایبری نیازمند اقدامات عملی و قابل اجرا است. برای افراد، استفاده از احراز هویت قوی مانند راهکار نشانه اولین قدم است. فعالسازی کلیدهای عبور (passkeys) که مقاوم در برابر فیشینگ هستند، میتواند بسیاری از حملات رایج را خنثی کند. همچنین بهروزرسانی منظم دستگاهها، احتیاط در برابر ایمیلهای مشکوک، و پشتیبانگیری منظم از دادهها ضروری است.

برای سازمانها، پیادهسازی معماری Zero Trust که در آن به هیچ کاربر یا دستگاهی بدون احراز هویت قوی اعتماد نمیشود، حیاتی است. آموزش مستمر کارکنان به عنوان اولین خط دفاعی، انجام تستهای نفوذ منظم، و داشتن بیمه سایبری از دیگر اقدامات مهم هستند. خسارات مالی ناشی از حوادث سایبری از سال 2017 چهار برابر شده است، که اهمیت سرمایهگذاری در امنیت را نشان میدهد.

پیادهسازی سیستمهای نظارت و هشدار 24/7، ایجاد تیم واکنش به حوادث (CSIRT)، و همکاری با مراکز اشتراک اطلاعات تهدیدات نیز توصیه میشود. سازمانها باید فرهنگ امنیتی قوی ایجاد کنند که در آن هر کارمند خود را مسئول امنیت بداند. استفاده از راهکارهایی مانند نشانه که پیچیدگی را برای کاربران کاهش و امنیت را افزایش میدهند، میتواند به ایجاد این فرهنگ کمک کند.

نتیجهگیری

حملات سایبری به یک واقعیت اجتنابناپذیر در عصر دیجیتال تبدیل شدهاند. با رشد 75 درصدی حملات در سال 2024 و پیچیدگی روزافزون تکنیکهای مهاجمان، دیگر نمیتوان به روشهای سنتی امنیتی اتکا کرد. شناخت انواع حملات، درک نشانههای هشدار، و اتخاذ راهکارهای دفاعی چندلایه، کلید مقابله با این تهدیدات است.

نشانه (neshane.co) با حذف وابستگی به رمزهای عبور و ارائه احراز هویت مقاوم در برابر فیشینگ، گامی مهم در جهت تقویت امنیت سایبری برداشته است. این راهکار نشان میدهد که امنیت و سهولت استفاده میتوانند همزمان وجود داشته باشند. در عصری که هر ثانیه هزاران حمله سایبری رخ میدهد، استفاده از فناوریهای نوین احراز هویت دیگر یک انتخاب نیست، بلکه یک ضرورت حیاتی است.

محصولات نشانه موبایل و نشانه توکن راهکارهای احراز هویت بدون رمز عبور منطبق بر استاندارد FIDO هستند که میتوانند به ارتقای امنیت دیجیتال سازمانها و ایجاد تجربه کاربری بهتر برای کاربران کمک شایانی نمایند. برای گام برداشتن به سوی دنیایی بدون رمز عبور و دریافت راهنمایی تخصصی در این زمینه، با کارشناسان متخصص تیم نشانه از طریق شماره تماس 021-91096551 در ارتباط باشید.

اقدام فوری: امنیت دیجیتال خود را امروز تقویت کنید

آیا آمادهاید تا سطح امنیت سایبری خود را ارتقا دهید؟

- 📞 دریافت مشاوره امنیتی رایگان از متخصصان 91096551-021

- 🛒 خرید راهکارهای امنیتی پیشرفته نشانه